- Микротик ремонт своими руками

- Проблемы с Mikrotik RB951Ui-2HnD

- Траблшутинг MikroTik. Решаем распространенные проблемы с легендарными роутерами

- Содержание статьи

- Читай также

- Ресурсы

- Firewall

- Продолжение доступно только участникам

- Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

- Микротик ремонт своими руками

- Заказать обратный звонок

- Если устройство Микротик полностью недоступно, то его можно восстановить при помощи технологии Netinstall.

- Микротик ремонт своими руками

- Комментарий дня

- Рекомендуемое сообщество

- Пикабу в мессенджерах

- Активные сообщества

- Тенденции

- Ansible + Mikrotik = Приключения

- Пример маленькой автоматизации zabbix-Mikrotik-ELK

- Ansible для Mikrotik: бэкапы по identity и псевдо-иммутабельность

- Человек vs Бойлер: попробуйте обыграть водонагреватель

- Настройка SOCKS5 на Mikrotik

- Тру Vpn за 4 бакса в месяц)

- Продолжение поста «Базовая настройка роутера Mikrotik»

- Продолжение поста МТС 4G + настройка SSTP VPN на Mikrotik

- Базовая настройка роутера Mikrotik

- МТС 4G + Настройка L2TP\IPSec VPN на Mikrotik

Микротик ремонт своими руками

Бесплатный чек-лист

по настройке RouterOS

на 28 пунктов

Проблемы с Mikrotik RB951Ui-2HnD

Добрый вечер форумчане .

Возникла проблема с Mikrotik RB951Ui-2HnD, ни какими способами невозможно сбросить данный девайс. Все началось с того что возникла потребность настроить Wi-Fi т.к. ранее его не настраивал, роутер раздавал интернет по кабелям. При помощи Winbox зашел на mikrotik и заметил что ничего не могу настроить, не хватает прав. Зайдя во вкладку USER обнаружил что мой пользователь который ранее имел права FULL имеет права READ и там же обнаружил нового пользователя который написан наоборот ( admin и nimda ) c правами FULL. Пароль который был ранее установлен к новому пользователю не подходит, так же пробовал ввести пароль наоборот как и имя пользователя не подходит, без пароля то же не заходит.

Решил сбросить настройки Mikrotik и тут я столкнулся с проблемой что сброс я то же не могу сделать. Делал следующие действия: Зажал кнопку RESET и подал напряжение на роутер, загорается лампочка ACT и горит и больше ничего не происходит, горит пока я не отпущу кнопку ресет. Настройки роутера не сбрасываются. Держал зажатой кнопку до 3 мин. эффект «0». Пытался сбросить при помощи отвертки, на плате замыкал контакты, результат «0» настройки не сбрасываются. Решил перешить его через утилиту Netinstall результат «0», программа не видит Mikrotik. Сам Mikrotik работает нормально есть интернет но перенастроить и сбросить его нет возможности.

Уважаемые форумчане если кто сталкивался с такой проблемой прошу Вашей помощи ! Если есть идеи что можно еще попробовать сделать помогите плиз.

Источник

Траблшутинг MikroTik. Решаем распространенные проблемы с легендарными роутерами

Содержание статьи

Читай также

Самая распространенная жалоба — «у нас ничего не работает», причем чаще всего это неправда. Если у босса не открывается вложение в письме с темой «вы выиграли миллион», потому что его заблокировал антивирус, то настраивать роутер в этот день вряд ли придется. Поэтому один из важных скиллов для админа — это умение разговаривать с пользователем и выяснять, что именно и как не работает. Увы, этому я в статье научить не могу, так что переходим сразу к технической части.

Ресурсы

Первое, на что обращает внимание любой системный администратор, — потребление ресурсов. Благо WinBox выводит эти данные прямо в главном окне. А если еще не выводит — сейчас же добавляй их туда. Это сэкономит много времени в будущем. Тебе нужно меню Dashboard → Add. И кстати, зеленый квадратик в правой верхней части — это не загрузка процессора. Не обращай на него внимания.

Если процессор постоянно загружен больше 80% (в зависимости от условий это значение может меняться, но в среднем давай примем такое число), то что‑то неладно. В первую очередь смотрим на местный «диспетчер задач», меню Tools → Profile. Тут мы увидим, что именно нагружает CPU, и поймем, как действовать дальше.

Длительную статистику по нагрузке CPU, трафику на интерфейсах и другим параметрам можно увидеть в Tools → Graphing.

Объяснение полей ты найдешь в вики. Наиболее часто встречаются DNS, Encrypting и Firewall.

- Encrypting — роутер тратит много ресурсов на шифрование. Скорее всего, у тебя много туннелей VPN и нет аппаратного чипа шифрования. Нужно поменять на железку со специальным чипом или выбрать более слабые алгоритмы.

- Firewall — прямое указание, что ты не читал мои предыдущие статьи 🙂 Файрвол настроен неоптимально.

- DNS — а вот тут тебя ждет кое‑что интересное.

Сам по себе DNS-сервер почти не нагружает роутер в небольших и средних сетях (до нескольких тысяч хостов). А использовать RouterOS в качестве DNS-сервера в больших сетях не лучшая идея. Так откуда нагрузка? Давай разбираться. Если есть нагрузка, значит, что‑то ее создает. Вероятно, серверу DNS приходится отвечать на большое количество запросов. Проверим, так ли это. Создадим в файрволе правило.

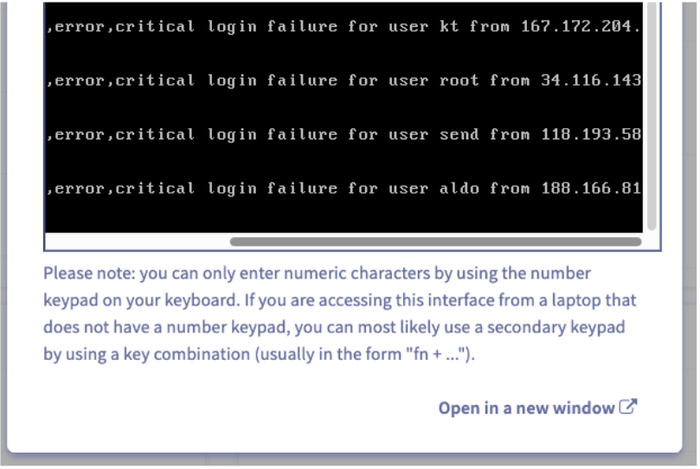

И теперь смотрим в лог. Если наши предположения верны, то заметим много сообщений с префиксом DNS. Увидим, с каких адресов и на какие интерфейсы летят запросы. Скорее всего, это будет интерфейс WAN. Но мы не хотим обрабатывать DNS-запросы, пришедшие к нам из интернета. Закроем UDP-порт 53 на интерфейсе WAN, поместим правило в нужном месте — и наслаждаемся снизившейся нагрузкой. Поздравляю! Мы только что обнаружили, что были частью ботнета, закрыли эту дыру и сделали интернет чуточку чище. Подобные атаки часто проводятся с применением протоколов, работающих над UDP.

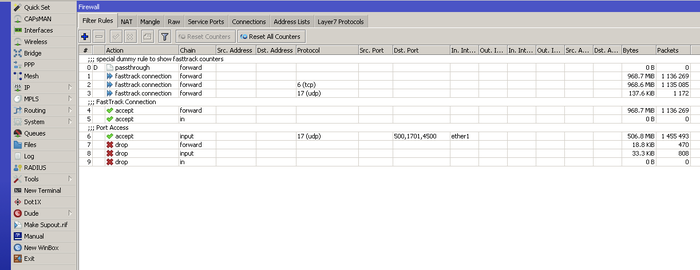

Firewall

Вообще, умение работать с файрволом несет в себе огромную силу. Грамотно построенное правило укажет, как проходит пакет через систему, в какой интерфейс попадает, из какого уходит дальше и получает ли ответный пакет. По одним только счетчикам можно многое узнать о своей сети.

В столбцах Bytes и Packets отображаются количество байтов и пакетов, обработанных правилом. Кнопки Reset Counters сбрасывают эти счетчики. Теперь можно наблюдать, попадает ли трафик в нужное правило или нет.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Источник

Микротик ремонт своими руками

Заказать обратный звонок

- Главная

- Как восстановить после сбоя Микротик, перепрошивка Routeros

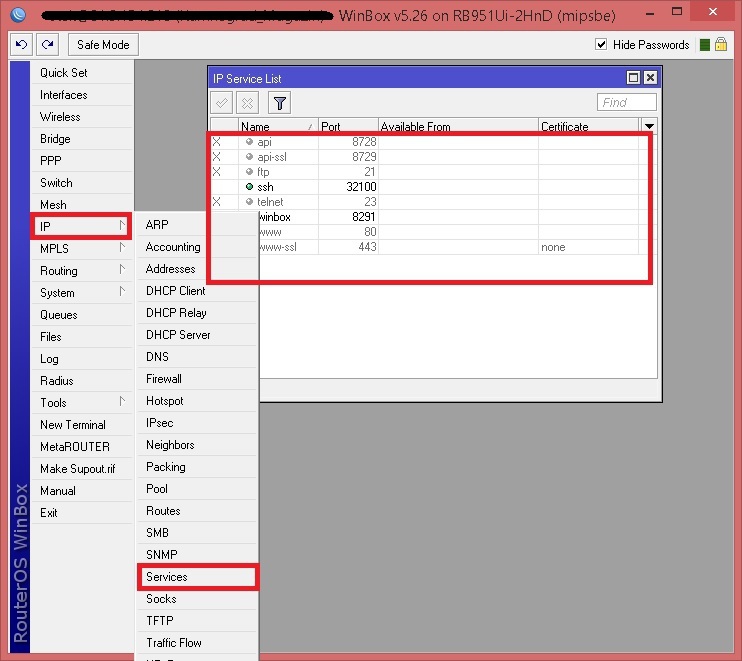

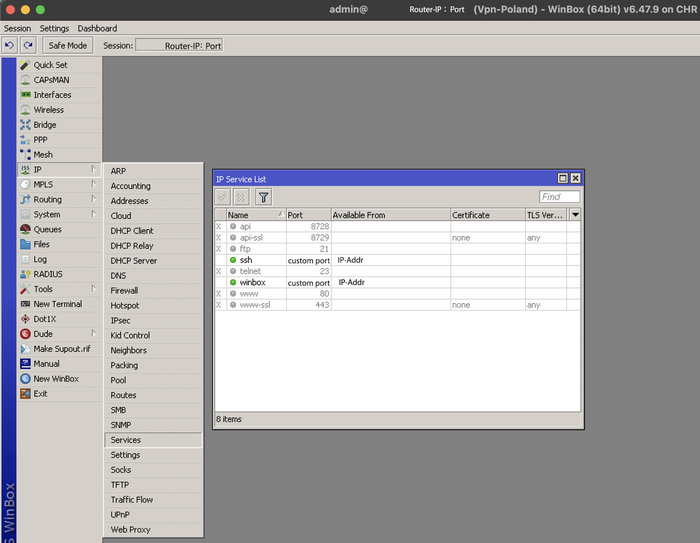

К устройствам компании MikroTik можно подключиться с помощью разных протоколов (в скобках указан используемый по-умолчанию порт):

- HTTP/HTTPS (80/443)

- SSH (22)

- Telnet (23)

- WinBox (8291) — специально разработанная компанией MikroTik утилита, представляющая собой графический интефейс управления RouterOS

- API (8728) — если существующие решения не удовлетворяют, можно написать свою программу-клиент, используя интерфейс прикладного программирования.

Управлять способами подключения можно в меню RouterOS: /ip services.

«Не могу получить доступ к MikroTik по Ip-адресу»

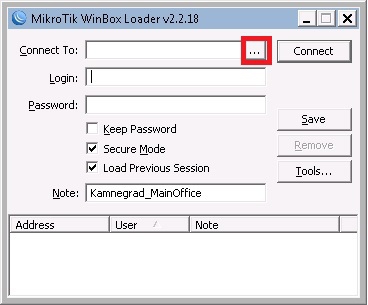

В таком случае, используя утилиту WinBox, мы можем получить доступ к устройству с помощью MAC-адреса (маршрутизатор должен быть подключен к вашей сети патч-кордом):

- Запускаем WinBox;

- Нажимаем кнопку с многоточием, расположенную правее окна ввода адреса;

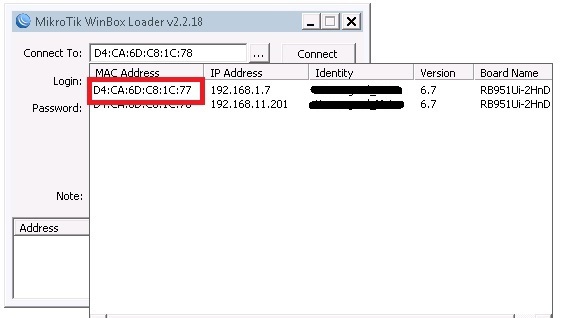

3. Дожидаемся, когда будет найден нужный MikroTik и нажимаем на mac-адрес:

- Указываем логин/пароль и подключаемся к устройству

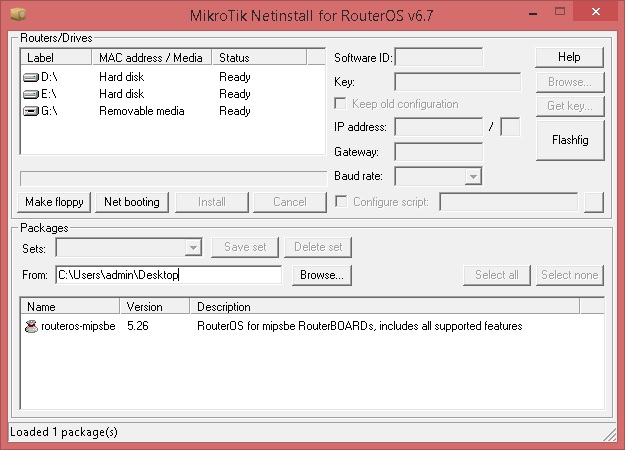

Если устройство Микротик полностью недоступно, то его можно восстановить при помощи технологии Netinstall.

Иногда доступ к устройству пропадает полностью, например, если произошел сбой во время обновления прошивки. В этом случае обычные способы сброса конфигурации не помогут — необходимо принудительно загрузить прошивку. Для этой цели компания Mikrotik разработала приложение Netinstall, — оно распространяется бесплатно и доступно для скачивания на официальном сайте.

Для принудительной прошивки устройств MikroTik необходимо скачать:

- программу Netinstall;

- подходящую для устройства прошивку.

С помощью патч-корда подключаем компьютер к первому интерфейсу Микротика (на остальных нет загрузки по сети).

Прежде чем начать прошивку, рекомендуется отключить все сетевые интерфейсы, кроме того, к которому подключен Микротик, выключить антивирус и брандмауэр (в том числе брэндмауэр WINDOWS).

Дальнейший порядок действий такой:

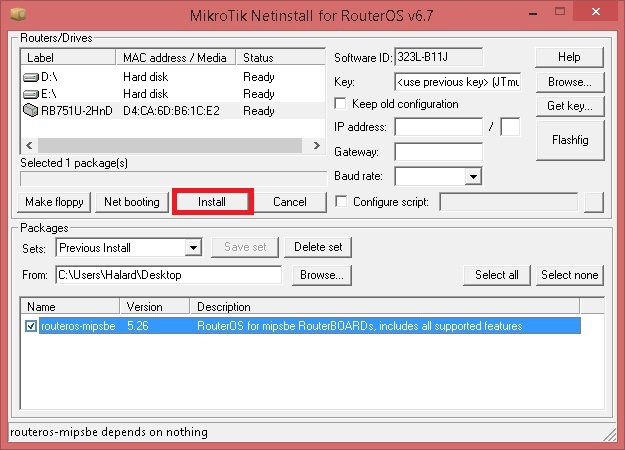

- Назначаем IP адрес 10.1.1.2 сетевому интерфейсу к которому подключен Микротик

- Запускаем Netinstall от имени администратора

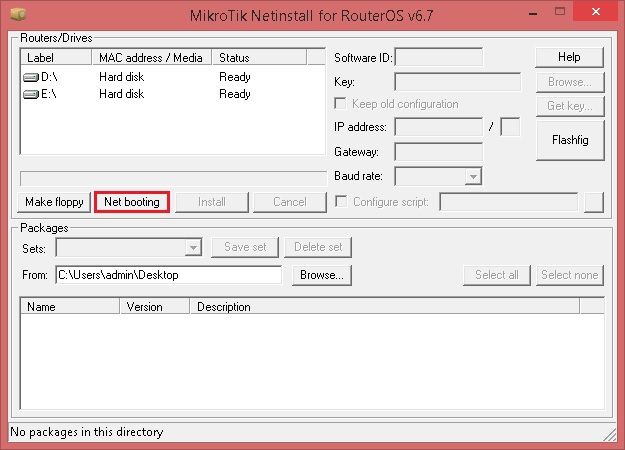

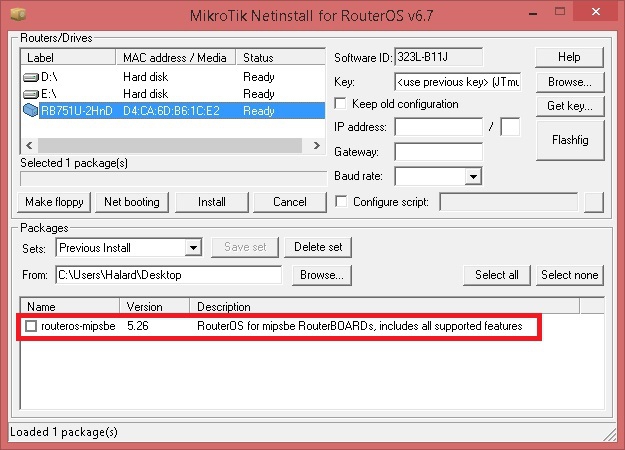

3. Нажимаем на кнопку Net Booting.

4. Указываем IP адрес 10.1.1.4

5. Переводим Микротик в режим загрузки по сети:

- a.Отключаем штекер питания;

- b.Зажимаем кнопку reset;

- c.Подключаем штекер питания;

- d.Ожидаем когда индикатор ACT начнёт моргать, потом погаснет (около 20 секунд);

- e.Отпускаем кнопку reset.

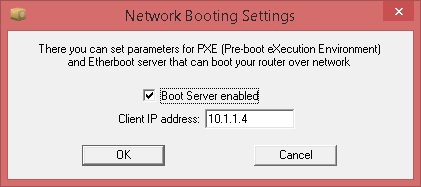

6. Через некоторое время в окне netinstall появится Ваш Микротик, его необходимо выделить.

7. Если Вы хотите сохранить предыдущую конфигурацию — поставьте галочку в чекбоксе “keep old configuration”

8. Выбираем директорию, в которой сохранена прошивка, и жмем Ок.

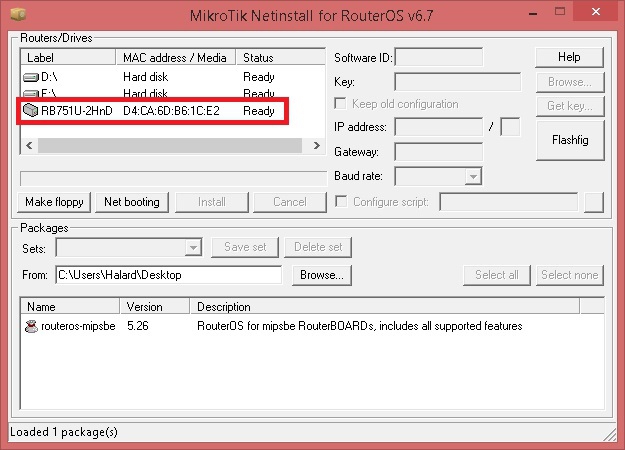

9. Выбираем прошивку.

10. Обращаем Ваше внимание на то, что не рекомендуется менять значения поля key

11. Нажимаем кнопку install.

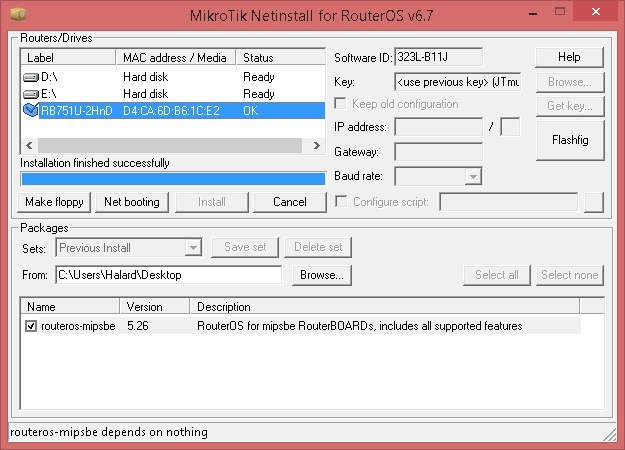

12. Ожидаем, пока прошивка загрузится на Микротик, установится и устройство перезагрузится.

Теперь можно сбросить настройки устройства на дефолтные при помощи кнопки RESET и подключиться к устройству по адресу 192.168.88.1

Источник

Микротик ремонт своими руками

Рассылка Пикабу: отправляем лучшие посты за неделю 🔥

Спасибо!

Осталось подтвердить Email — пожалуйста, проверьте почту 😊

Комментарий дня

Какое все-таки счастье, когда живешь в стране, где женщины и бритые мужики отличаются на лица.

Рекомендуемое сообщество

Сообщество интересующихся Вселенной Чужих, фанатов вселенной ( Чужефанов ) и просто любителей данной франшизы.

Пикабу в мессенджерах

Активные сообщества

Тенденции

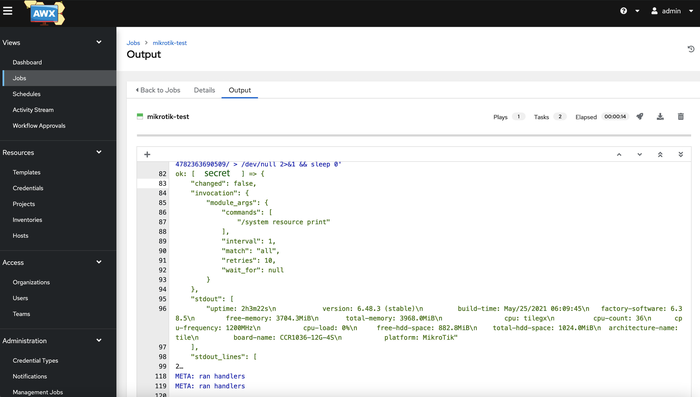

Ansible + Mikrotik = Приключения

Как и в любой сказке всё началось довольно невинно, захотелось мне сконфижить пачку микротов разом, через Ansible, и тут пошло всё не так)

Очень кратко, что это и как работает, можно прочитать ТУТ

Кратно о том что есть у меня в распоряжении для теста:

Глава первая — Печальная!

При попытке выполнить сценарий на свои продовых микротах, я получаю ошибку:

The error was: ansible.module_utils.connection.ConnectionError: timeout value 30 seconds reached while trying to send command: b’

* на самом деле дебаг больше и сочнее, но для понимания сути, будет достаточно этого)

1 — первое, что пришло мне в голову, это править таймауты в ansible.cfg — не помогло!

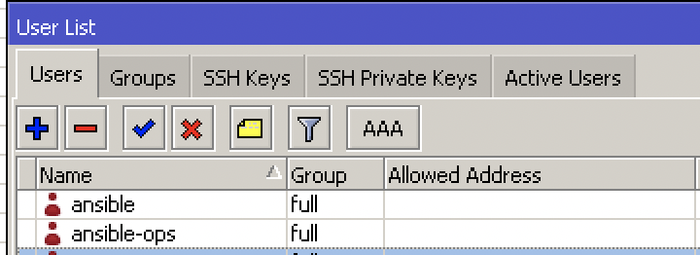

2 — identity пользователя от которого выполняется сценарий, у меня это был ansible-ops.

* классический admin, был упразднен сразу же, ввиду его не модности и не безопасности)

Забегая на перед, отчасти проблема была в имени пользователя, ansible с микротиком на пару, плохо понимают имена пользователей с дефисами. (Вернее не понимают совсем)

3 — проведён ресёрч на тему длинны имени(Identity) самого Mikrotik, в процессе поиска, на гите, была найдена ветка со схожей проблемой, решение было таково, что длина имени, не должна превышать 32 символа, у меня она составляла 30 символов, так что мимо кассы)

4 — были переустановлены несколько видов и версий прошивок, из ветки stable\long-term, не помогло

5 — на финал был скинут в ноль CCR1036-12G-4S для теста, и. барабанная дробь, работает!

Глава вторая — победа, побед)

Проблема была обнаружена в имени Mikrotik, у меня они содержали пробелы и | (пайп лайны).

Дальше я решил проверить, а какие ещё символы Ansible + mikrotik на дух не переносят?

Какие символы в Identity Mikrotik, может переварить Ansible :

«test core router» — OK

Довольно важный момент состоит в том, что в имени пользователя от которого сценарий будет запущен, не должно быть дефиса(а возможно и других спец символов):

Эта очень короткая записка о проблеме на которую я потратил неделю жизни и нервов)

Спасибо всем кто прочел, удачи и добра!)

Пример маленькой автоматизации zabbix-Mikrotik-ELK

Итак, в прошлом посте читатель узнал, что у меня завелось 55 микротиков. За прошедшее время, по заветам комментаторов, был развернут ELK Stack. Это такая штука для сбора логов со всего, что может эти логи слать. ELK = Elasticsearch + Logstash + Kibana.

Настраивала вот по этим двум статьям, в принципе там всё понятно. Раз и два.

Но помним, что микротиков сильно больше пары штук – это раз. Второе, если прописывать все их в фильтры сборщика логов, то появляется ещё одно место, куда надо что-то писать руками при вводе микротика в эксплуатацию, что не есть хорошо. Да и лень мне было прописывать их все. Короче, во мне стал зарождаться DevOps.

Задача — чтобы в заббиксе мы микротик завели – а логи с него автоматом бы полились и уже с меткой mikrotik.

Я слегка погружусь в теорию, чтобы было понятнее, что мы делаем. Итак, развернут ELK – изначально логи попадают в logstash, где с ними можно что-то сделать. Например, мы отбираем по некоторым критериям логи микротиков и вешаем на них метку «Mikrotik». Этим критерием у меня является IP – то есть «если ip из вот этого перечисления, то это микротик». Если бы у нас был ELK только для микротиков – мы бы просто вешали метку на весь трафик или обошлись без неё, но мы потом хотим добавлять еще логи всякого, например, виндовых серверов. После обработки логи попадают в elasticsearch, где мы их просматриваем с помощью Kibana (это типа веб-морда).

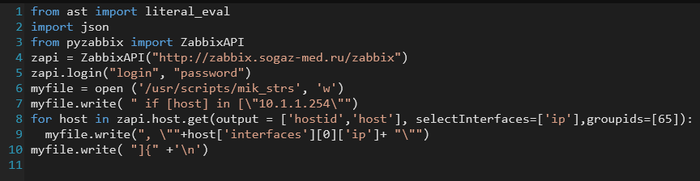

Для начала нам надо получить список микротиков из zabbix. Я использую для этого скриптик на питоне, который получает ip по группе и сразу генерирует кусок конфига, который будет в logstash filter.

Сперва надо установить модули zabix для питона:

apt install python3-pip

pip3 install pyzabbix

Теперь нам надо получить id группы в zabbix – его можно посмотреть в адресной строке браузера на странице группы – там в конце будет что-то типа groupid=65

Cам скрипт ниже. Мне не захотелось заморачиваться и один первый хост у меня всегда дублируется, вы можете заморочиться.

Получается строка вида «if [host] in [«10.1.1.254», “10.2.2.254”]<»

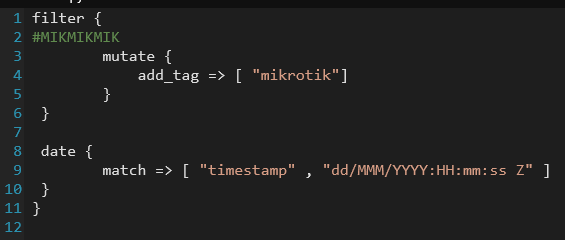

Теперь её надо вставить в правильное место конфига logstash. Чтобы этого добиться, я ставлю метку #MIKMIKMIK туда, куда будет вставлена получившаяся строка.

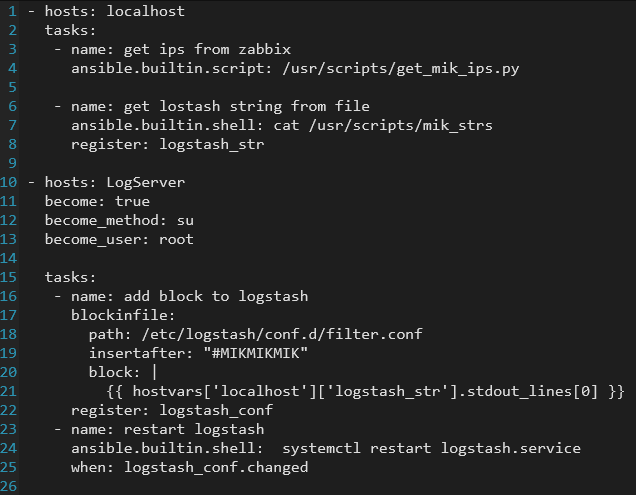

Вставлять будем с помощью Ansible, один раз вставится, потом будет проверяться на соответствие. Собственно из-за этого и выбран Ansible – он сам будет проверять наш конфиг на соответствие и вносить изменения только, если они есть.

Вот так выглядит /etc/logstash/conf.d/filter.conf до первой работы анзибля

Теперь собираем котлету вместе. Делаем playbook в ansible, который запустит нам скрипт, потом получившийся конфиг вставит в конфиг logstash, и если зафиксированы изменения – перезапустит службу. Со службой я долго не могла понять – почему перезапуска не происходит и ansible отваливается по timeout – ему просто не хватало прав.

Ну и запихиваем скрипт в крон делаться каждый час.

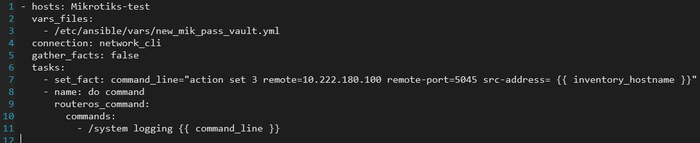

15 * * * * ansible-playbook /usr/scripts/write_logstash.yml

Опытный читатель спросит – и что же, нам теперь на 55 микротиках настраивать логирование? И мы возвращаемся к предыдущему моему посту (и понимаем, зачем нам это было надо). Вот пример настройки лог-сервера, при этом в команде к каждому микротику указывается его IP в качестве источника данных. Без этого у меня автоматом выбирался служебный ip с интерфейса ip-ip туннеля и это было неудобно.

Ну и уровень логирования настраивается так же, только команду заменить.

В итоге мы получили что хотели – достаточно добавить микротик в заббикс и настроить на нем пересылку логов, а в ELK оно попадёт автоматом с нужной меткой.

Получился маленький кирпичик автоматизации, но путь в DevOps иногда начинается с одного шага..

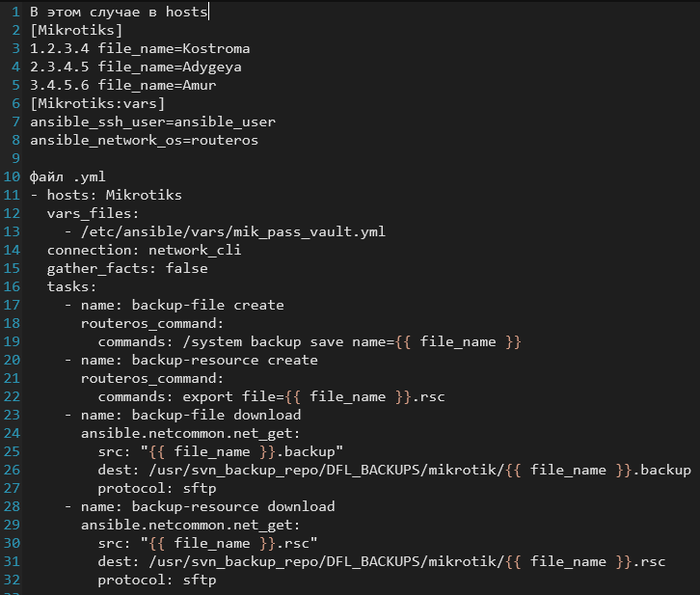

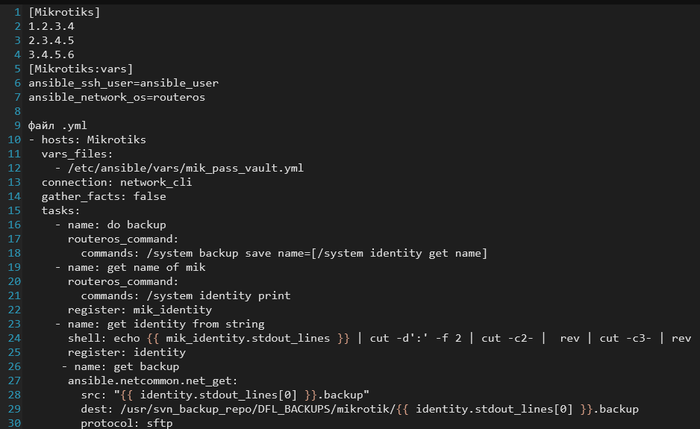

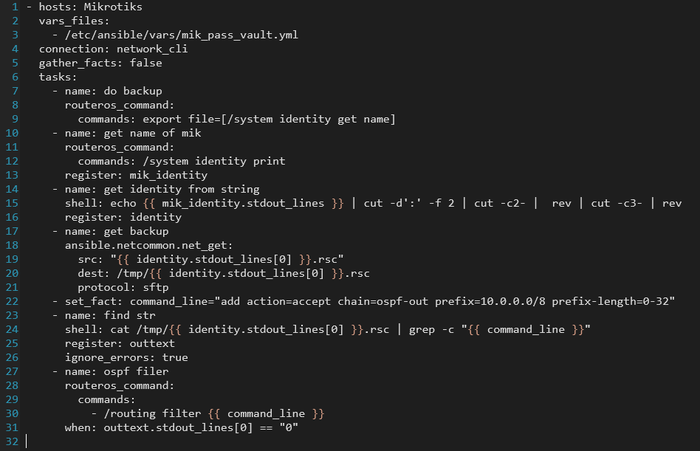

Ansible для Mikrotik: бэкапы по identity и псевдо-иммутабельность

Внезапно появилось у меня 50 микротиков по филиалам. Задача – настроить бэкап в систему контроля версий и получить возможность выполнить какую-то настройку на всех микротиках, где этой настройки нет. Вторая задача стояла – научиться что-то делать в ansible. Тут ansible не содержит особых преимуществ перед обычным bash скриптом, кроме, может, скорости работы за счет параллельности выполнения.

Все мануалы, что я нашла, содержали инструкцию по бэкапу в ansible одного микротика и такие типа «экстраполируйте сами». Ну зашибись, вся проблема в том, что имя бэкапа задаётся вручную, а если микротиков много, то как-то сделанные бэкапы надо различать.

В микротике есть поле identity и логично было бы именем из identity и называть бэкап. Но вначале я не нашла как его сохранить в переменную и пошла задавать переменные вручную. Кому интересно про identity – переходите к способу 2.

Я опущу, как ставить ansible, задавать пароли и шифровать их, это как раз легко гуглится.

Способ с заданием имени бэкапа в переменной вручную.

ansible_user должен иметь доступ на микротик full, а сервер, с которого запускаете yml должен иметь доступ по ssh на микротик. При этом либо надо разок законнектиться по ssh до этого и сохранить ключи, либо отключить проверку ssh ключей в ansible.

Пикабу съедает пробелы. Ссылка на код текстом будет в конце

Но всё же меня глодала мысль, что можно использовать identity, а тут удачно работа оплатила курсы по всяким там девопс штукам и мне рассказали про register. Так что нет ничего невозможного, смотрите далее.

Способ с бэкапами микротика по identity

Тут проблема в том, что stdout_lines возвращает штуку типа [[u’name: Kostroma]] и как я ни крутила – как к массиву я к ней обратиться не могу. Так что немного через задницу (буду рада, если подскажете красивое решение) из этой строки выковыривается строка с непосредственно identity.

Теперь убираем в hosts file_name

Про то, как делать текстовый бэкап – в примере 1, скрестить ужа с ежом можете сами.

Мой скрипт по запихиванию в систему контроля версий и отсылки на почту. Вот тут я писала подробнее как настроить SVN

ansible-playbook —vault-password-file /etc/ansible/vault_pass_file /usr/scripts/mik-backup.yml >> /usr/scripts/log.txt

svn add mikrotik/* —force -q >> /usr/scripts/log.txt

svn commit -m «added backups $now» >> /usr/scripts/log.txt

Сылка на весь код текстом вот

Ну и я не претендую на гуру, только-только начала щупать Ansible, надеюсь кому-нибудь пригодится.

Человек vs Бойлер: попробуйте обыграть водонагреватель

По стране уже начались профилактические отключения горячей воды, а значит, пришло время рыцарей кастрюль и кипятильников. В этой шуточной игре вы можете бросить вызов ультрасовременному водонагревателю Velis. Наполняйте емкости, дожидайтесь, когда вода нагреется, и скорее переливайте в тазик, пока она не выкипела.

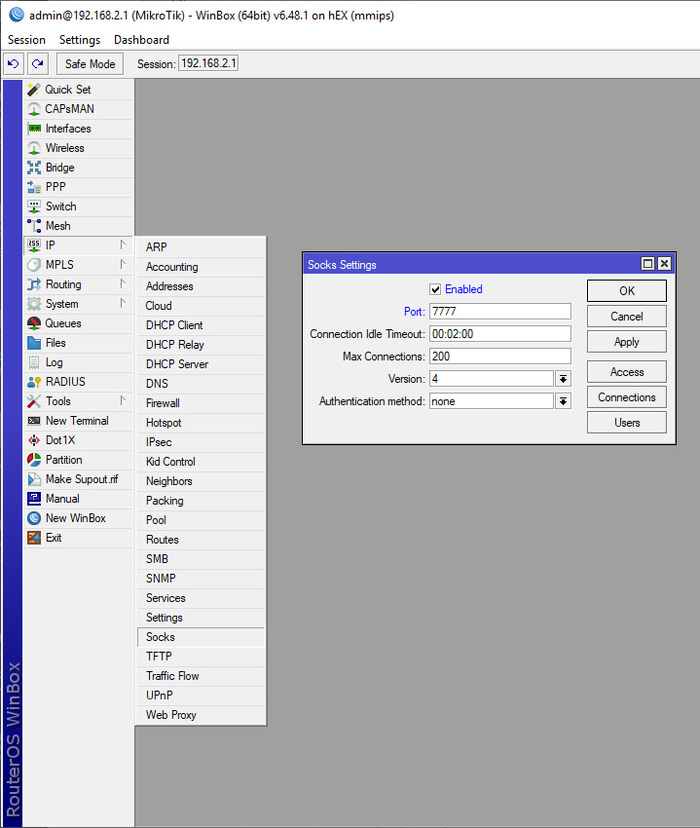

Настройка SOCKS5 на Mikrotik

Вот так, тихо, без оваций и громких речей на Mikrotik завезли поддержку Socks5. Скромная строчка в релизе 6.47 — added support for SOCKS5 (RFC 1928) и ожидания пользователей mikrotik наконец то сбылись.

Краткая справка для тех кто не в теме:

SOCKS это разновидность прокси-сервера. Используется например для доступа к сайтам торрентов. В отличие от HTTP-прокси-серверов, SOCKS передаёт все данные от клиента, ничего не добавляя от себя, то есть с точки зрения конечного сервера, данные, полученные им от SOCKS-прокси, идентичны данным, которые клиент передал бы напрямую, без проксирования.

Отличие SOCKS 4 от SOCKS 5 состоит в том, что SOCKS 5 имеет поддержку сетевого протокола UDP, может работать в схемах со строгой аутентификацией, а также поддерживает сетевую адресацию IPv6 (которую планируют внедрить в будущем, так как современная IPv4 скоро исчерпает все свои возможности). SOCKS 5 дал возможность работы через прокси, даже тем программам, которые изначально не имели такой возможности.

Проще говоря соксы 5 продвинутей.

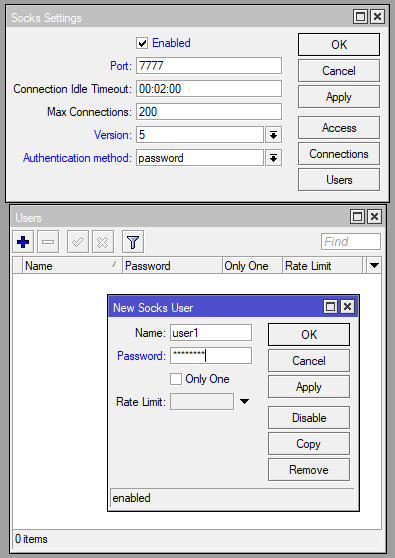

Настройка Socks5 сервера проста и не затейлива.

Порт я обычно меняю на не стандартный, чтобы хоть чуть-чуть снизить нагрузку от сканящих все подряд ботов. Выбираем версию протокола 5 и метод аутентификации по паролю:

Добавляем пользователя с паролем и на этом базовая настройка Socks5 сервера завершена.

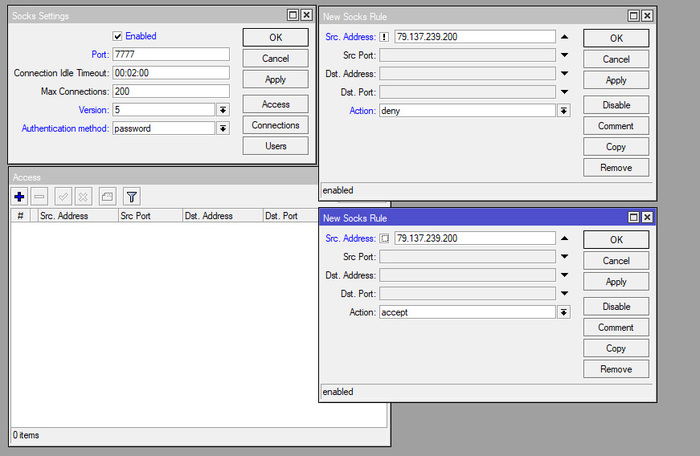

Хотя я обычно добавляю еще ограничение на доступ по IP:

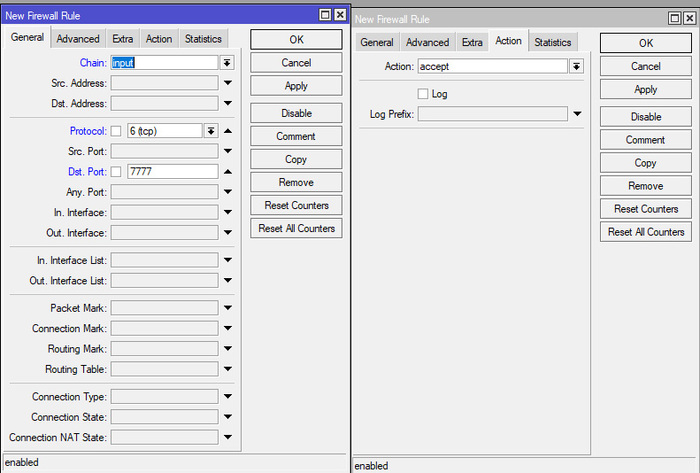

Остается добавить правило в файрволл:

ip firewall filter add chain=input protocol=tcp dst-port=7777 action=accept comment=»SOCKS5 TCP»

add chain=input protocol=udp dst-port=7777 action=accept comment=»SOCKS5 UDP»или в winbox

Для работы с проксей в хроме использую расширение Proxy Switcher, но он почему то не хочет использовать авторизацию.

Тру Vpn за 4 бакса в месяц)

Привет, дорогой Пикабу!

Здесь произойдёт краткий(насколько это возможно) раccказ о том как я строил настоящий впн за недорого.

Как выглядит ТЗ:

– возможность создавать несколько учётных записей пользователей

– высокая скорость доступа (в рамках бюджета)

– безопасность данных (как настроишь, так и полетит)

– бюджет реализации 4$ 🙂

Что мне для этого понадобится?

Совсем не много:

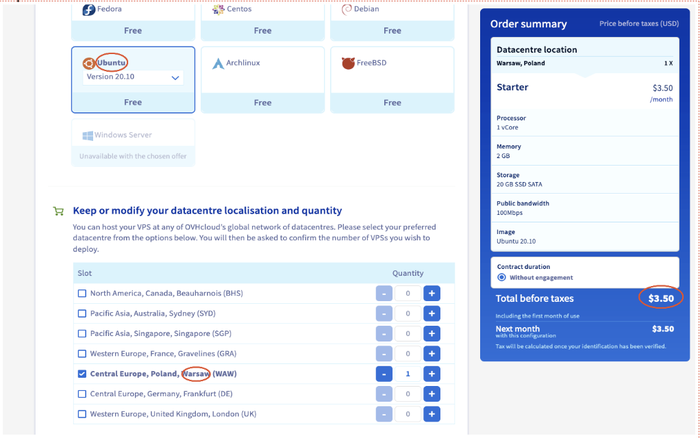

1. Хостинг провайдер с VPS, в моём случае это OVHcloud

(уважаемые читатели могут выбрать любой хостинг!)

2. Необходим облачный MicrotikCHR (Кликабельно)

3. VPS-сервер c предварительно установленной Ubuntu 20.10

4. Множко времени для настройки и тестирования

Процесс заказа VPS я пропущу, много бесполезной информации и куча лишних скриншотов!

Один важный момент связан с выбором локации хостинга VPS, чем дальше от меня сервер, тем выше латенси/ping, важно для онлайн игр, но в моём случае особой роли не играет.

После покупки VPS-ки мне на почту упало письмо с доступами в машине.

Залетаем в ssh, меняем сгенерированный хостингом пароль, добавляем свой публичный ключ для root, меняем hostname, обновляем, устанавливаем unzip перезагружаем.

На этом базовая подготовка VPS закончена, дальше интересней.

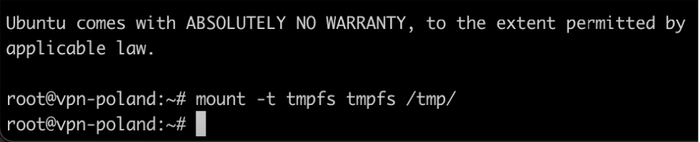

1 — Необходимо создать временный раздел для хранения образа MicrotikCHR

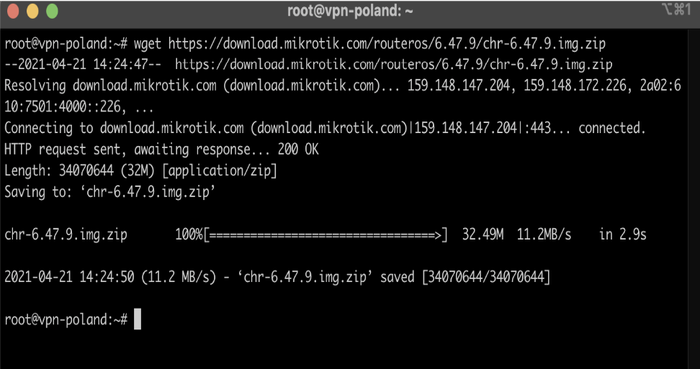

2 — через wget скачать образ MicrotikCHR raw по ссылке, что приведена выше

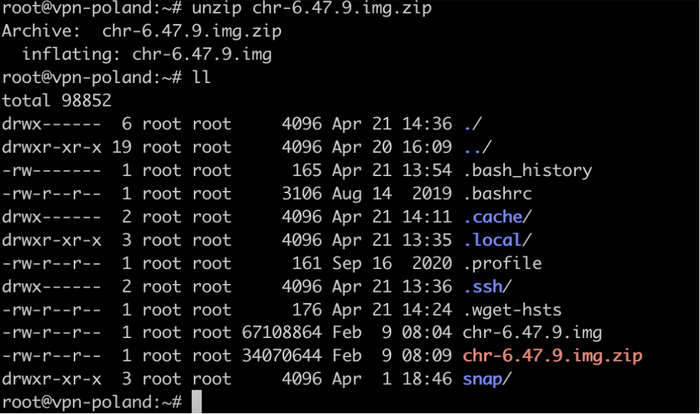

3 — распаковать скачанный архив

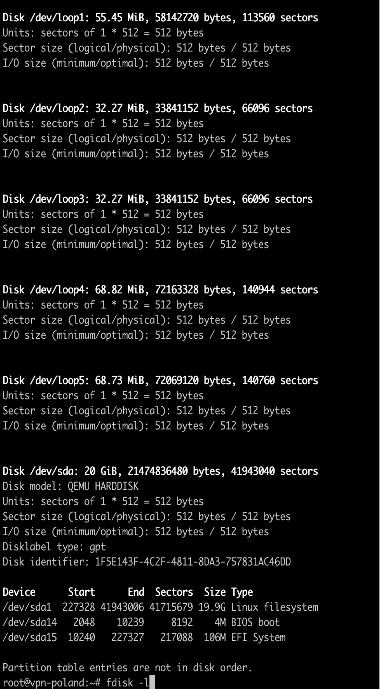

4 — просмотреть разделы на диске, это необходимо, для того чтобы знать на какой из их, записать образ RoS CHR

· в моём случае это — /dev/sda: 20GiB (Основной раздел диска)

· если ошибиться с выбором раздела, прийдётся вернуться к установке ОС и повторной первичной настройке

5 — Записать образ с помощью dd на нужный раздел

dd if=chr-6.47.9.img of=/dev/sda bs=4M oflag=sync

· if= то что ми пишем

· of= то куда пишем

· bs= размер блока записи

· oflag= опция дополнительных параметров, sysnc — дополняет сектора значениями NUL

6 — Перезагрузится, обычный reboot не сработает, потому:

echo 1 > /proc/sys/kernel/sysrq

echo b > /proc/sysrq-trigger

Дальше перехожу в веб-интерфейс хостинга и задаю пароль для пользователя admin через KVM (по умолчанию логин Mikrotik, admin без пароля)

/user set [find name=admin] password=SupeR_stronG_paSs-228

Параллельно добрые люди с ботами хотят взломать мой облачный роутер 🙂

Дабы избежать неловких ситуаций, следует ограничить доступ к сервисам ssh, winbox , остальные отключить.

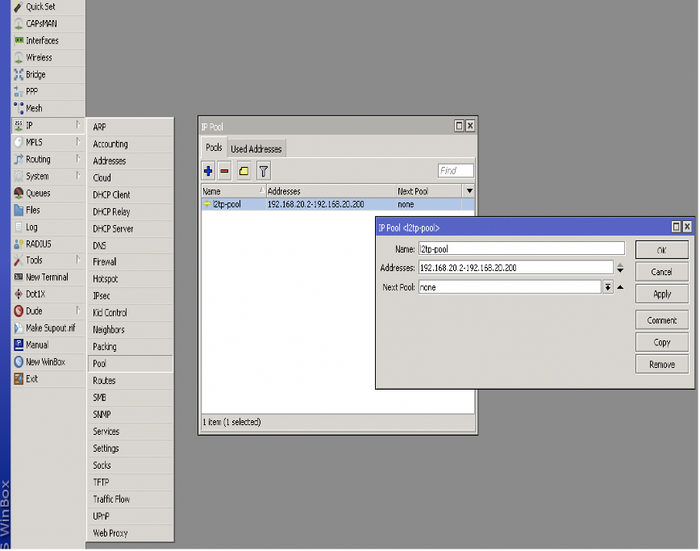

Теперь предстоит самое интересное, а именно настроить l2tp/IPSec

– next pool : none

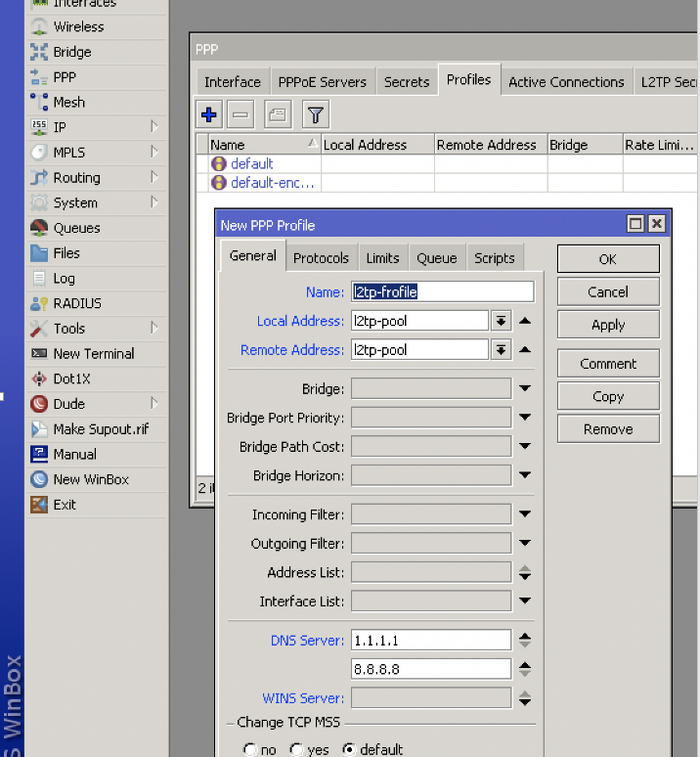

2. PPP — Profiles / Создать профиль для l2tp туннеля

– local address : l2tp-pool

– remote address : l2tp-pool

– DNS servers : 1.1.1.1 (можно использовавать любые)

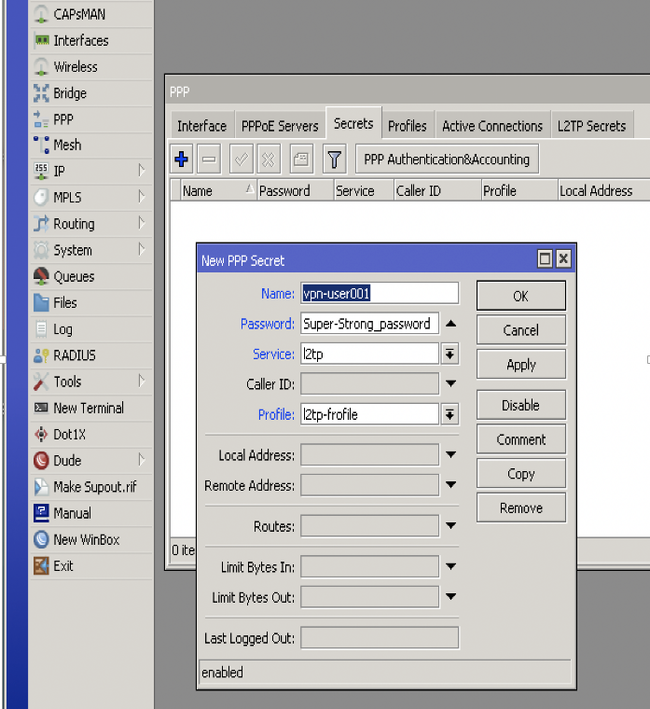

3. PPP — Secrets / Создать профиль пользователя

– name : vpn-user001 (уникальность имён приветствуется)

– password : пароль умеренной сложности

– profiles : ранее созданный l2tp-profile

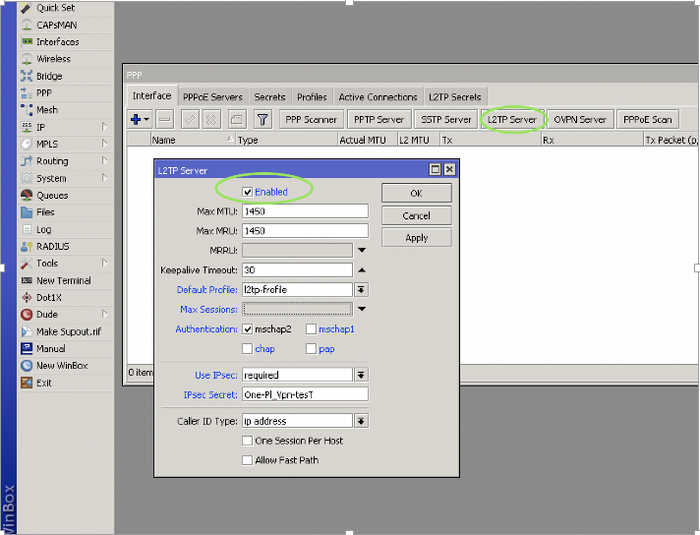

4. PPP — Interface — L2TP Server

– default profile : ранее созданный l2tp-profile

– authentification : оставить только (mschap2)

– use ipsec : required

– ipsec secret : не самый простой Shared Secret

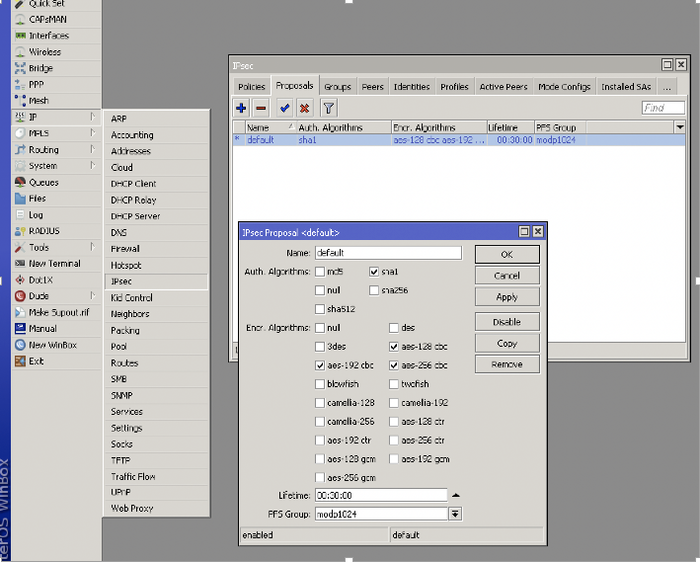

5. IP — IPSec — Proposals

– auth algorithms : sha1

– encr. algorithms : aes-128 cbc / aes-192 cbc / aes- 256 cbc

– pfs group : modp 1024

· этот конфиг создается по умолчанию, но всё же стоит проверить 😉

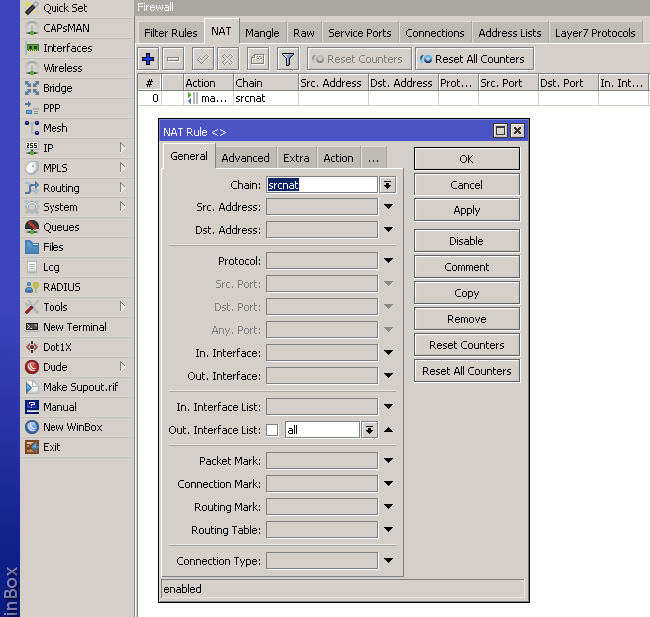

6. IP — FireWall — NAT

· без nat, подключение произойдёт, но сети не будет

– nat rule : srcnat

– out. interface list : all

– переходим на вкладку Action

7. Простая настройка firewall

· буду приводить только консольные команды без скриншотов (ну ладно будет один финальный в конце 😉 )

· В терминале через winbox или ssh

· добавить правила fasttrack connections

add action=fasttrack-connection chain=forward connection-state=\

established,related

add action=fasttrack-connection chain=forward connection-state=\

established,related protocol=tcp

add action=fasttrack-connection chain=forward connection-state=\

established,related protocol=udp

add action=accept chain=forward comment=»FastTrack Connection» \

connection-state=established,related

· Правила для established, related + открыть порты для l2tp (500,1701,4500)

add action=accept chain=in connection-state=established,related

add action=accept chain=input comment=»Port Access» dst-port=500,1701,4500 \

in-interface=ether1 protocol=udp

· разрешить ping (icmp)

add action=accept chain=in in-interface=etgher1 protocol=icmp

add action=drop chain=forward connection-state=invalid

add action=drop chain=input connection-state=invalid

add action=drop chain=in

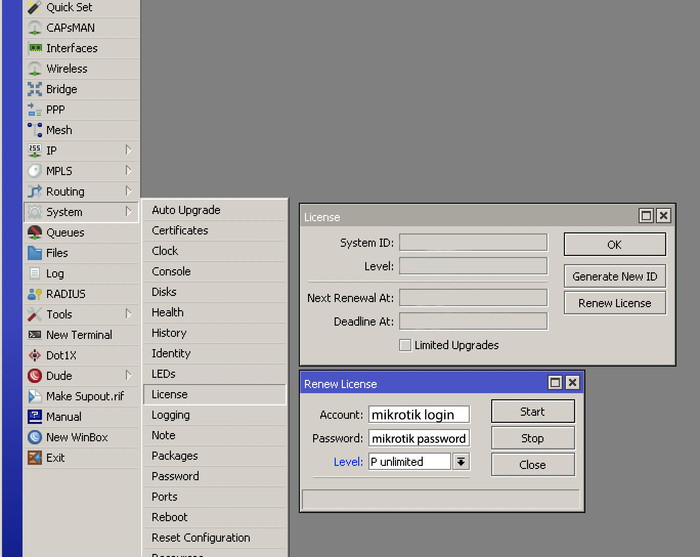

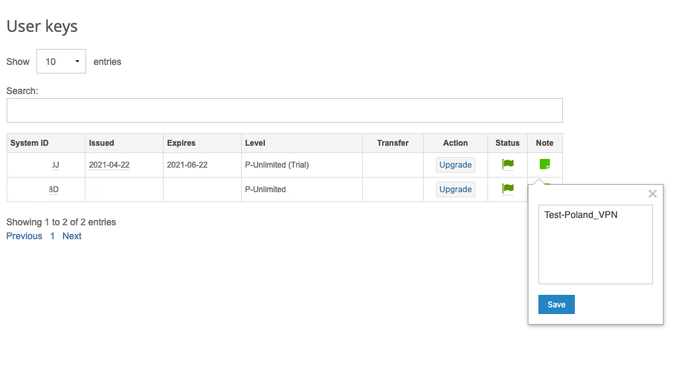

8. получить лицензию на CHR

— Зарегистрироваться на оф.сайте Mikrotik

— Зарегистрировать CHR (после триального периода роутер не превращается в тыкву, если его не обновлять, продолжит работать на полной скорости даже после истечения лицензии)

system — license — renew license

— account : логин в учётную запись на Mikrotik.com

— passwrod : пароль от учётной записи на Mikrotik.com

А в личном кабинете видно временную лицензию

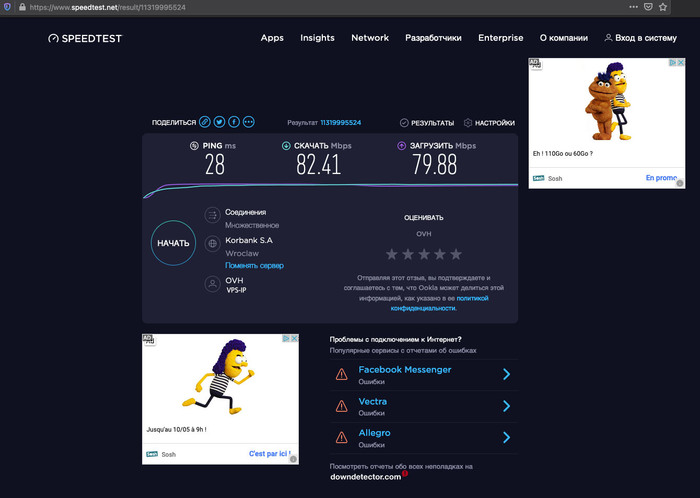

И на финал, тест скорости 😉

Из минусов, не гигабит)

Крайне приветствую комментарии и предложения по теме!)

Продолжение поста «Базовая настройка роутера Mikrotik»

Давайте теперь затюним нашу базовую конфигурацию

Первый делом, изменим дефолтуню сеть 192.168.88.* на что-нибудь другое. Можно на обычную 192.168.0.* или 192.168.1.* Но мы сделаем что-нибудь не совсем обычное, например 172.16.16.* Любая другая сеть настраивается аналогичным образом.

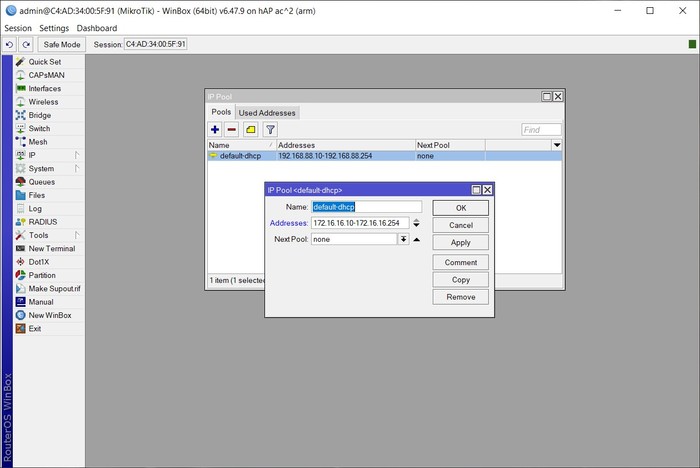

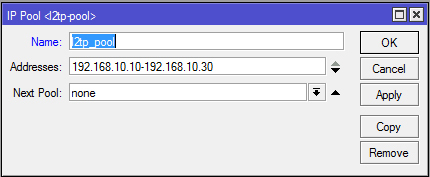

Итак, приступим. Заходим винбоксом на наш роутер, и идём в IP — Pools. Здесь у нас располагается диапазон IP-адресов, которые роутер выдает нашим устройствам. Изменим этот диапазон:

Можно отредактировать дефолтный, можно его удалить, нажав на кнопку со знаком минус, а добавить новый, нажав на кнопку со знаком плюс. Суть одинаковая. Нажимаем ОК. Теперь роутер будет выдавать устройствам адреса из новой сети

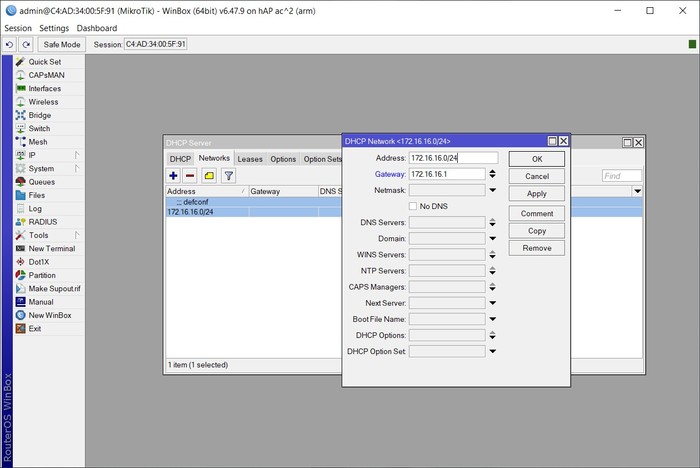

Далее нам нужно другие параметры, выдаваемые роутером, вместе с адресом. Как минимум, это должен быть адрес шлюза — адрес устройства, через которое мы выходим в интернет. То есть, нашего роутера. Идём в IP — DHCP Server, во вкладку Networks. Здесь также, можно изменить имеющееся значение, можно его удалить, и добавить новое:

Прописываем в поле Address нашу сеть 172.16.16.0/24 (24 — это маска подсети, объяснение этого параметра выходит за рамки статьи), в поле Gateway — адрес нашего роутера, 172.16.16.1. Здесь можно играться с настройками, но нужно понимать, что и для чего вы делаете. Остальные строки не трогаем, это ещё более тонкие настройки, в большинстве случаев они не нужны

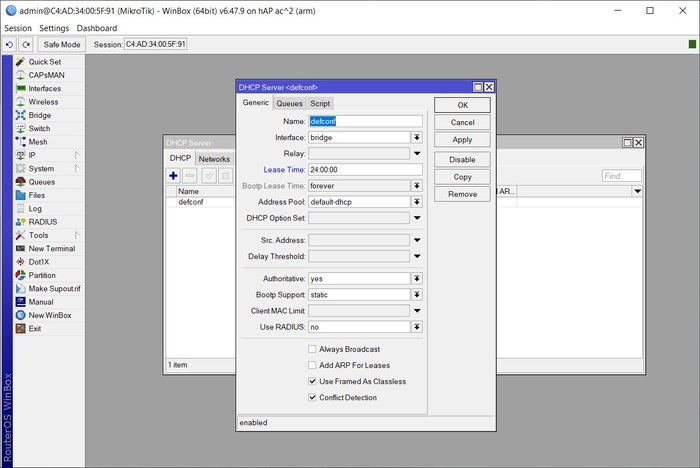

Затем можно зайти во вкладку DHCP, открыть там свойства DHCP-сервера, и поменять время, на которое выдаются адреса устройствам (Lease Time) на 24 часа, то есть на сутки. Можно больше, но я предпочитаю ставить сутки. Меньше ставить не стоит, если вы точно не знаете, зачем это вам нужно

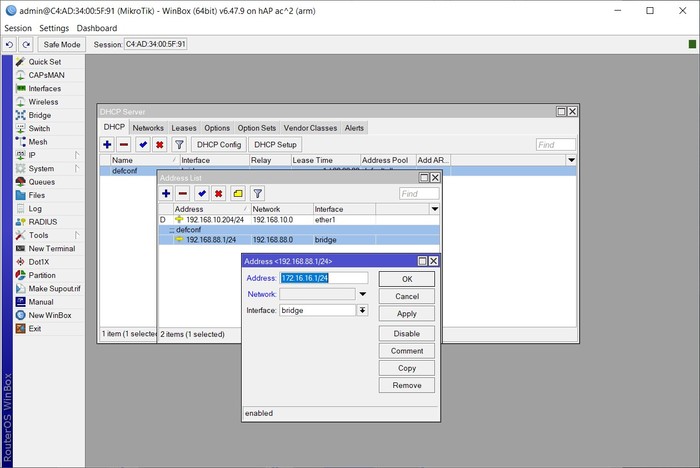

Теперь изменим адрес самого роутера. Заходим в IP — adresses, и видим как минимум две строчки — одну, с адресом, который нам выдал провайдер, с буковкой D, что означает dynamic, то есть адрес динамически назначен нам провайдером. И его изменить мы не можем. Вторая строка — адрес самого роутера, и вот его-то нам и нужно изменить. Двойным щелчком открываем параметр, и в строке address вбиваем 172.16.16.1/24. В строке Network, просто нажимаем на стрелочку направленную вверх, и скрываем данные в строке, роутер подставит их автоматически:

На этом, настройка сети закончена

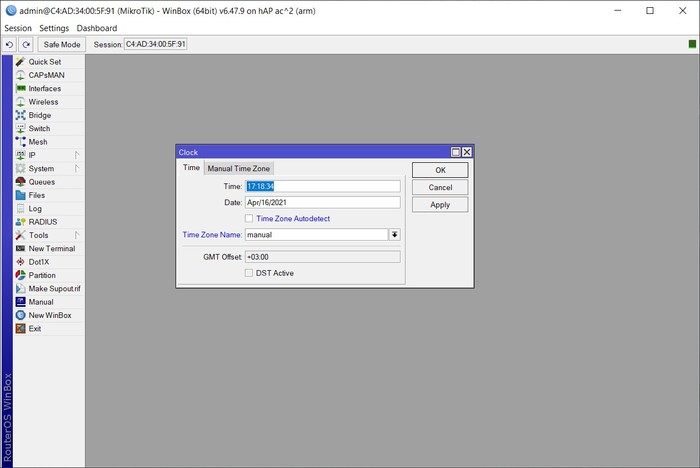

Теперь настроим корректное время. Переходим в меню System — Clock, снимаем галочку Time Zone Autodetect, так как она не всегда работает корректно, и настроим всё ручками. Time Zone Name выбираем manual:

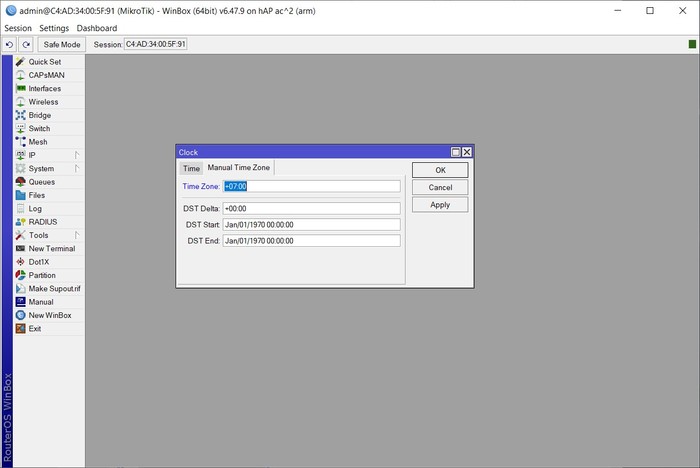

На вкладке Manual Time Zone, в строке Time Zone, вводим смещение вашего часового пояса. В моём случае, с Красноярским времени, это будет +7, в Москве +3

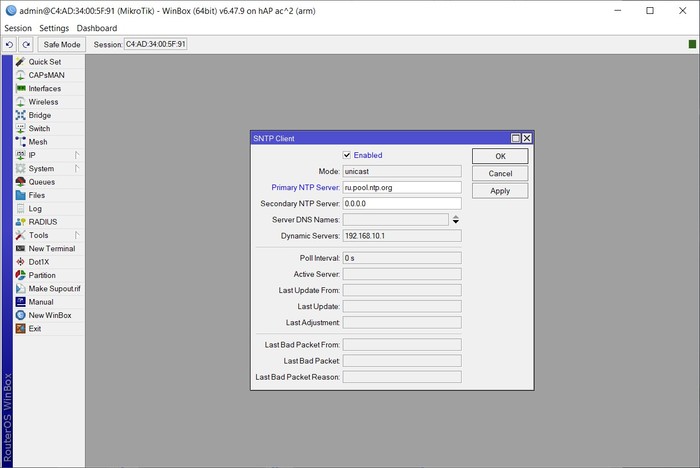

Для автоматической синхронизации времени через интернет идём в System — SNTP Client, ставим галочку Enabled, в поле Primary NTP Server вводим ru.pool.ntp.org , или адрес другого сервера точного времени, который вам нравится. Жмём ОК

Теперь наш роутер работает по точному времени

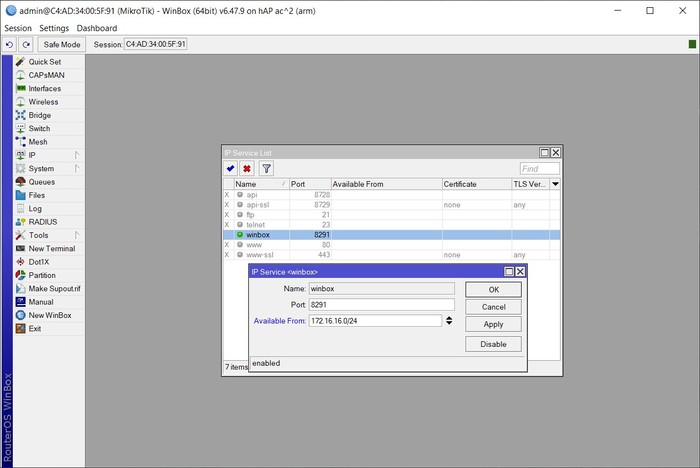

Следующим этапом, отключим ненужные пути управления нашим роутером, а для нужных, ограничим адреса, с которых можно управлять роутером. Заходим в IP — Services, и нажатием на крестик, отключаем все сервисы, кроме Winbox. Если вы точно знаете, что вам нужно оставить что-то ещё, оставляйте. Но тогда, вам не нужна данная инструкция 🙂

Чтобы ещё больше обезопасить себя, двойным щелчком открываем строку Winbox, и в поле Available From, вбиваем нашу сеть 172.16.16.0/24. Таким образом, к нашему роутеру, через винбокс, можно будет подключиться только с адресов из нашей сети

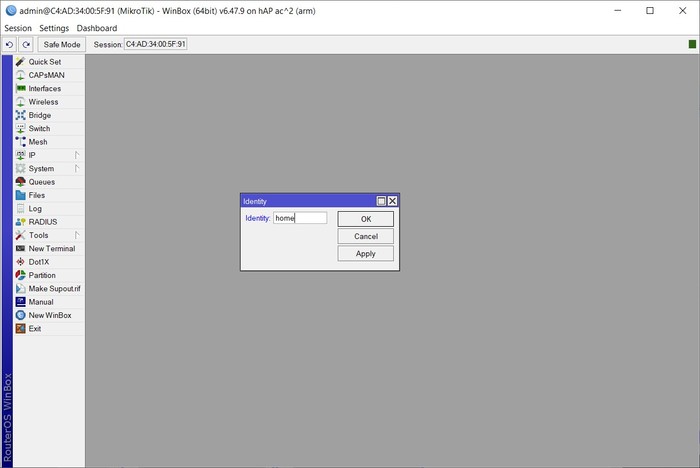

Теперь перейдем в System — Identity, и персонализируем наш роутер, дав ему понятное имя. В моём случае, это home. Вы можете назвать его по вашему желанию

Это название будет высвечиваться в заголовке окна винбокса, и в разделе Neighbors, перед входом на роутер

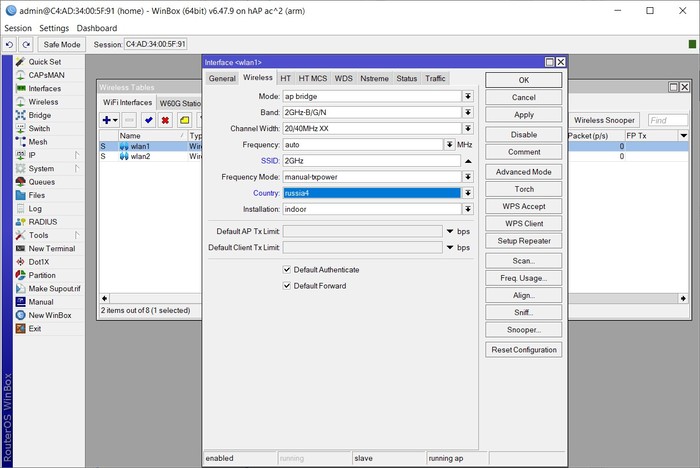

Теперь подкрутим Wi-Fi. Идём в раздел Wireless, и видим там два интерфейса, wlan1, и wlan2. Один из них, Wi-Fi работающий на частоте 2,4GHz, второй — на частоте 5GHz. Открываем сначала один, в поле SSID вводим желаемое имя сети Wi-Fi, в поле Country, выбираем Russia4, тем самым, настройки будут адаптированы под российское законодательство

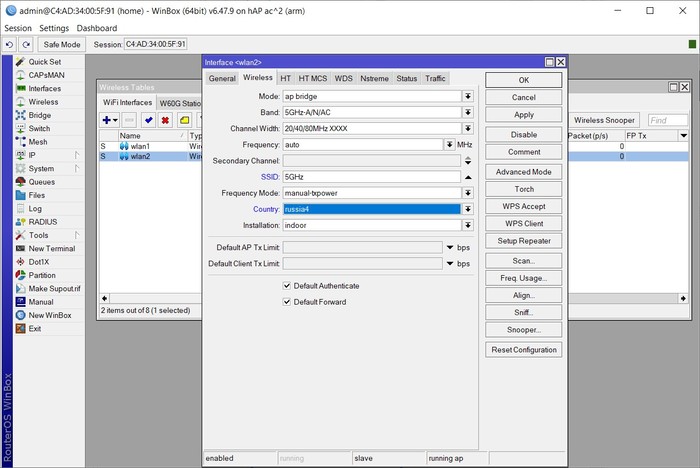

То же самое делаем со вторым интерфейсом. Имена сетей (SSID) настоятельно рекомендую делать разными:

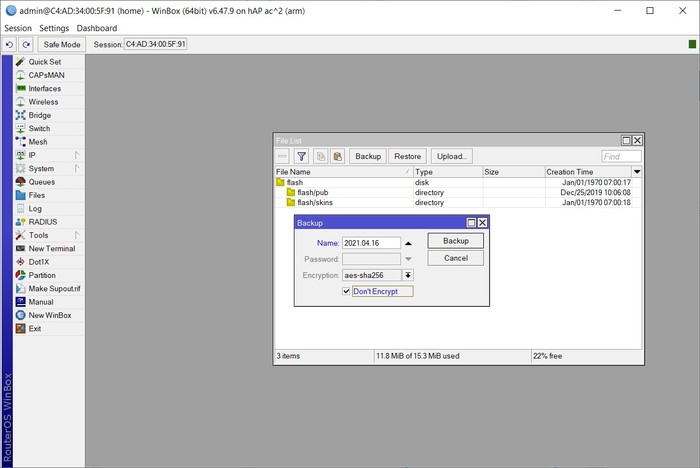

Ну и наконец сделаем бэкап настроек роутера. Заходим в раздел Files, нажимаем кнопку Backup, в поле Name вводим имя файла бэкапа. Я предпочитаю в имени файла прописывать дату создания бэкапа. Файл можно запаролить, но я бы не стал этого делать, чтобы не оказалось так, что нужно восстановить настройки, а пароль забыли 🙂 Поэтому ставим галочку Don`t Encrypt. Нажимаем кнопку Backup, ждем несколько секунд, и в списке появляется наш файл. Сразу же копируем его на компьютер, нажав на него правой кнопкой мыши, и выбрав строку Download

На этом легкий тюнинг настроек закончен. Буду рад комментариям, вопросам, конструктивной критике, предложениям, о чем рассказать в следующий раз. Можно ещё тоньше подтюнить Wi-Fi, создать белый список устройств, которым можно подключаться по Wi-Fi. Можно настроить другие типы подключения к интернету, или настроить VPN для обхода блокировок. Подключить резервный канал интернета, и многое-многое другое

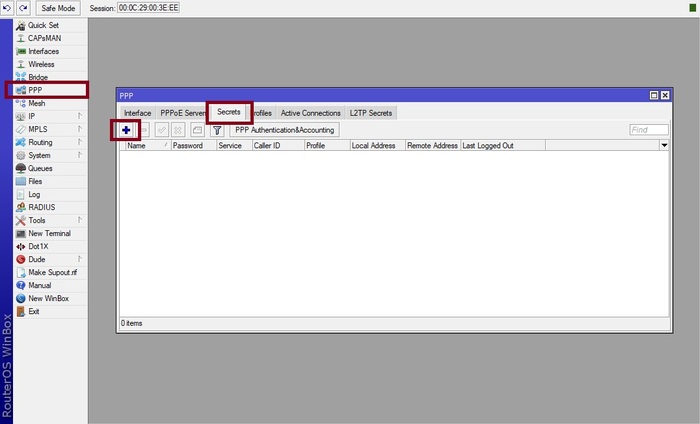

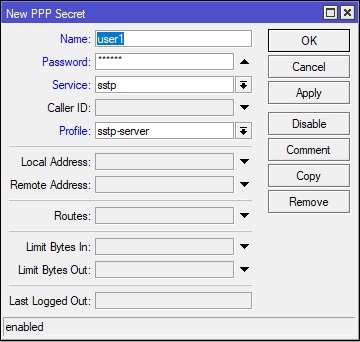

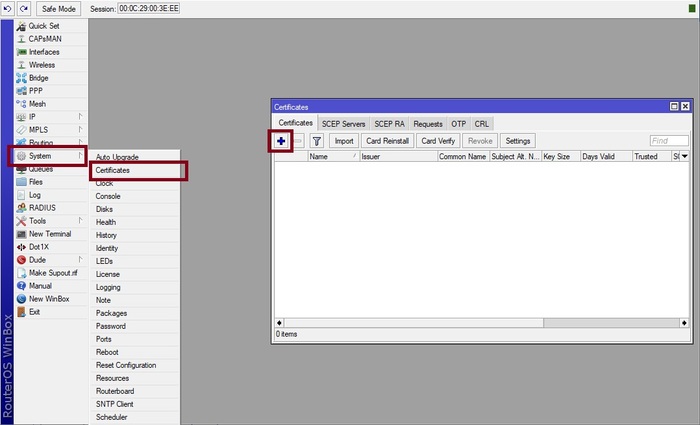

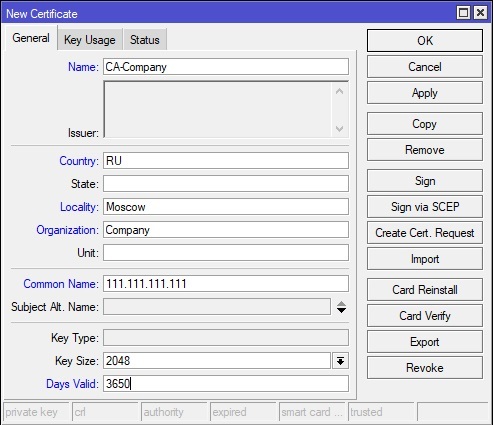

Продолжение поста МТС 4G + настройка SSTP VPN на Mikrotik

В предыдущей части я уже рассказал о том, как пандемийные реалии привели меня на тернистый путь настройки безопасной удаленной работы для коллег по офису. Трудности подстерегли меня там, где их никто не ожидал – скорость подключения при использовании VPN упала до неприличия.

Заподозрив, что причина замедления может крыться в ограничениях у оператора связи, я решил испробовать другой вариант – SSTP. Поскольку в данном случае не требуется установка дополнительного программного обеспечения, то, сделав бэкап, я перешел прямо к настройке.

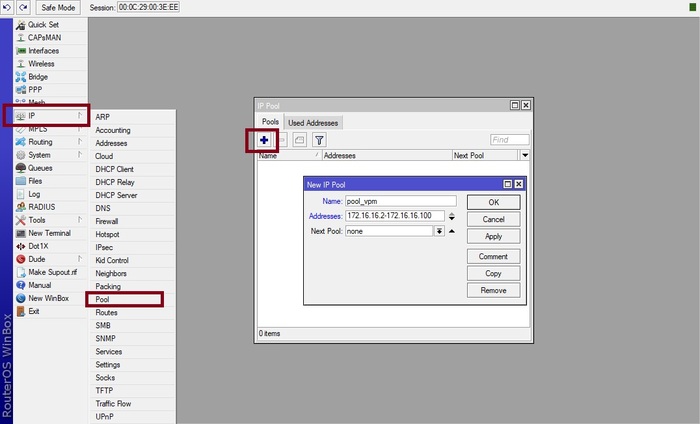

Сначала создал пул клиентских адресов:

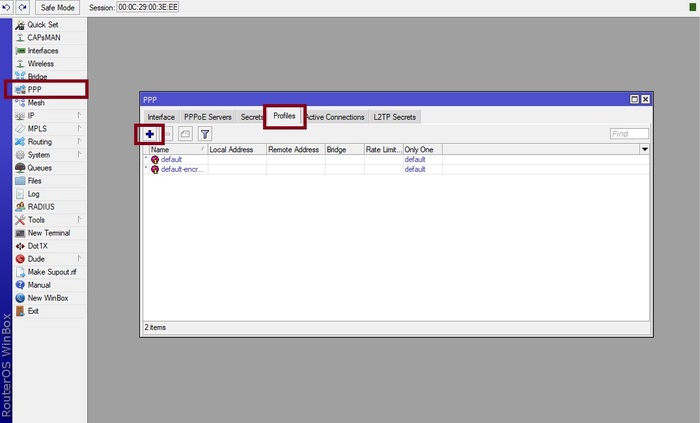

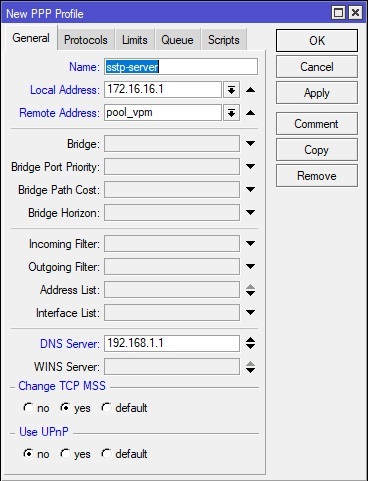

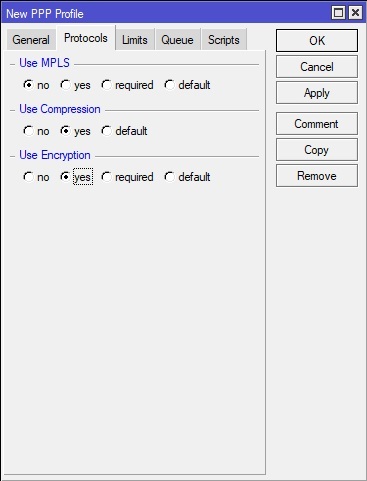

Затем – профиль сервера SSTP:

Создал профиль пользователя:

Далее начинается веселье с настройкой сертификатов.

Настраиваем сервер сертификации:

Тут я указал название центра сертификации (из головы), два символа кода страны, следующие поля заполнил произвольно, важно указать внешний IP адрес сервера в Common Name, размер ключа в битах и срок действия (например, 10 лет)

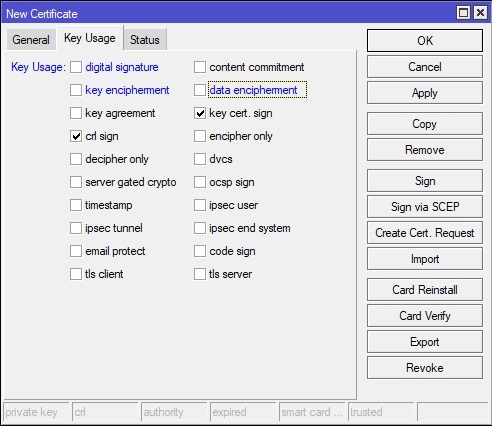

Дальше настроил выдачу приватных и публичных ключей:

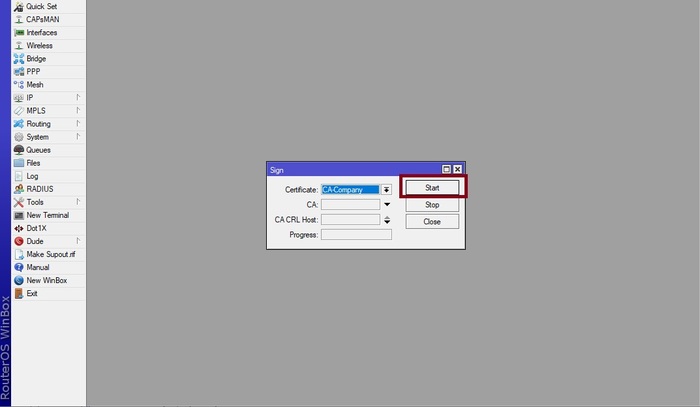

И самоподписал сертификат:

Подобным образом создал сертификат сервера SSTP. Указал выбранный ранее сертификационный центр, и подписал сертификат сервера ключом центра сертификации.

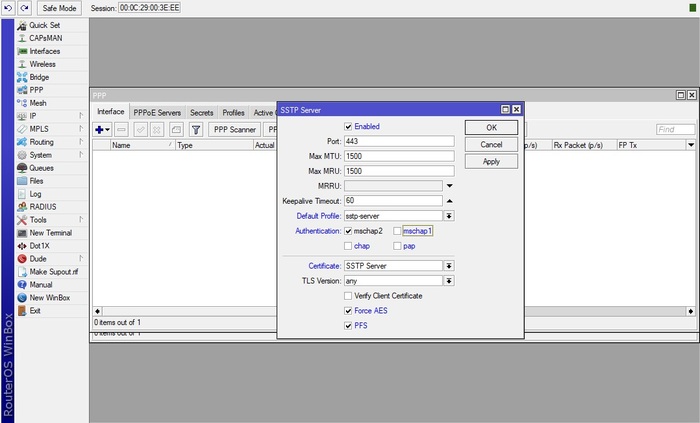

Далее можно включать сервер SSTP:

В настройках SSTP сервера рекомендуется оставлять только mschap2 протокол аутентификации, так же рекомендуется указать версию TLS 1.2. но я решил пока оставить по умолчанию.

Галочку PFS я трогать не стал, так как не понимаю ее глубокий смысл.

Настроив сервер, проверил фаерволл открытие порта 443.

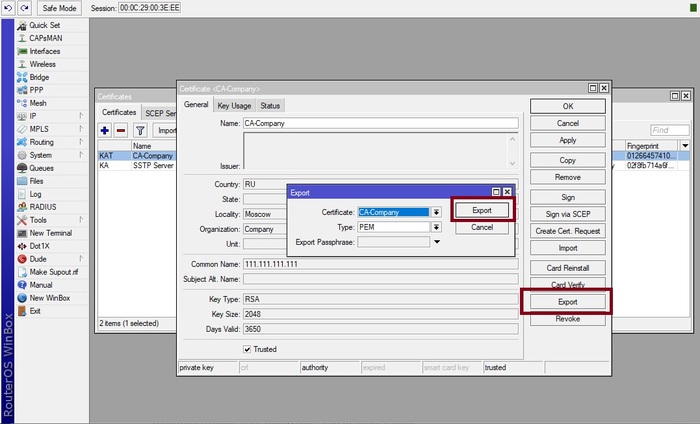

Чтобы настроить клиент экспортировал сертификат, зайдя в пункт меню System:

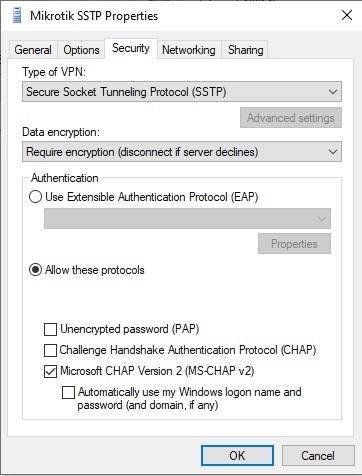

Файл сертификата, взятый из раздела Files, установил на клиентский компьютер в Trusted Root Certification Authorities и создал VPN подключение:

Окончив настройку, решил замерить скорость, 6-12 Мбит/с, с одной стороны это победа, протокол не режется оператором так явно как L2TP, но за счет того что SSTP работает на TCP и внутри него трафик чаще всего так же TCP происходит жуткое снижение производительности сети.

С такой скоростью оперативного решения рабочих задач ожидать не приходится. Хотя удаленный рабочий стол работает не плохо, а вот файловая шара выдает грустные 300кб\сек.

Для себя я сделал весьма неутешительные выводы – обеспечение безопасности соединения в условиях, которые могут предоставить операторы связи оборачивается неизбежной потерей скорости соединения.

В итоге SSTP на протоколе TCP + 4G дают скорости едва приемлемые для работы.

Базовая настройка роутера Mikrotik

Всем привет! Иногда натыкаюсь на посты по Mikrotik, и подумал, что возможно кому-то будет интересно, узнать поподробнее про настройку этих роутеров. Сам я занимаюсь сетями около 15 лет, железом Mikrotik около 8 лет. Имею сертификаты MTCNA, MTCTCE, MTCRE. Остальные, пока, в нашу глубокую жо провинцию не привезли. Имею парк из полусотни самых разных свитчей и роутеров, от CSS, до CCR1009

Итак, для старта, предлагаю начать с самой — самой базовой настройки. Предполагается, что провайдер нам раздаёт интернет напрямую, ip-адрес даёт по DHCP, без всяких PPOE, и прочего.

Вы стали счастливым обладателем, ну, допустим hAP ac2. Если не знаете что купить, ориентирутесь на него.

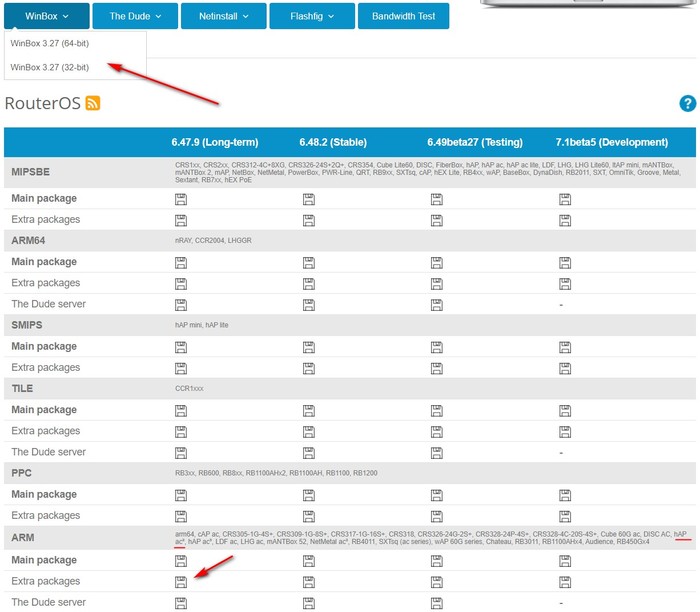

Перед первым подключением, настоятельно рекомендую пойти на mikrotik.com , и в разделе Downloads скачать свежую версию программы для настройки — Winbox. Можно и по прямым ссылкам: 32-битная версия, и 64-битная.

В этом же разделе, скачиваем свежую прошивку. В разделе Long-term, ищем модель своего роутера, и скачиваем Extra Packages для архитектуры вашего роутера. Для hAP ac2 это будет arm, и по состоянию на момент написания статьи, актуальная LT-версия 6.47.9. Скачиваем архив с прошивкой, и распаковываем в любое удобное место

Подключаем роутер к питанию, в первый порт подключаем кабель от провайдера, в любой другой — кабель к компьютеру. Либо по Wi-Fi подключаемся к сети «MikroTik-******» (вместо звездочек могут быть любые буквоцифры). Сеть открытая, пароль не требуется

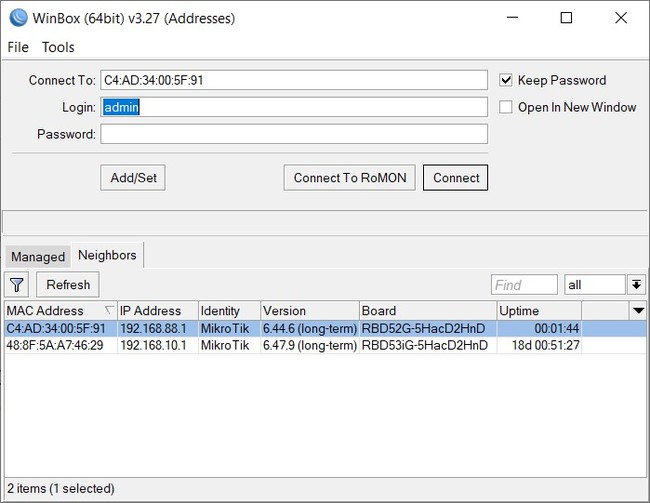

Запускаем Winbox, и если всё сделали правильно, в окне Neighbors увидим наш роутер:

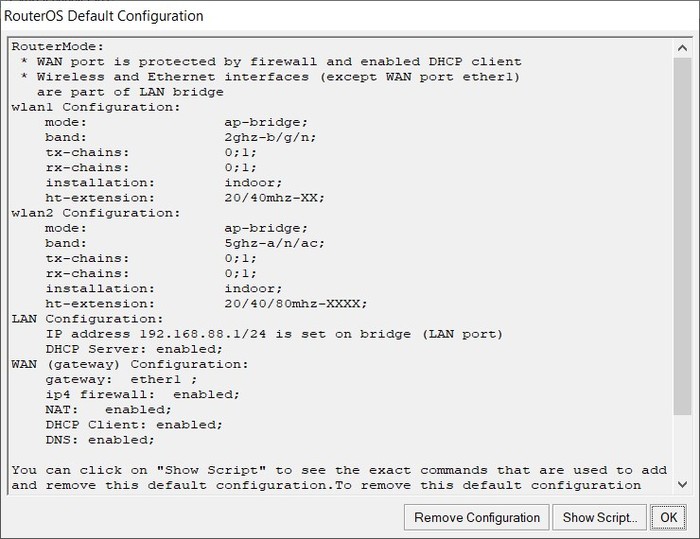

У меня роутер не один, поэтому на вторую строчку внимания не обращаем. Тыкаем мышкой в первый столбик с MAC-адресом. По умолчанию, Login — admin, Password — пустой. Жмём Connect, и видим следующее окошко:

Мы, в данном случае рассматриваем самую простую и самую базовую настройку, поэтому жмём Ok.

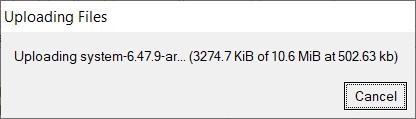

Теперь открываем папку, куда мы распаковали файлы прошивки, и обычным перетаскиванием закидываем в окно винбокса файлы, имя которых начинается с system, wireless, и dhcp.

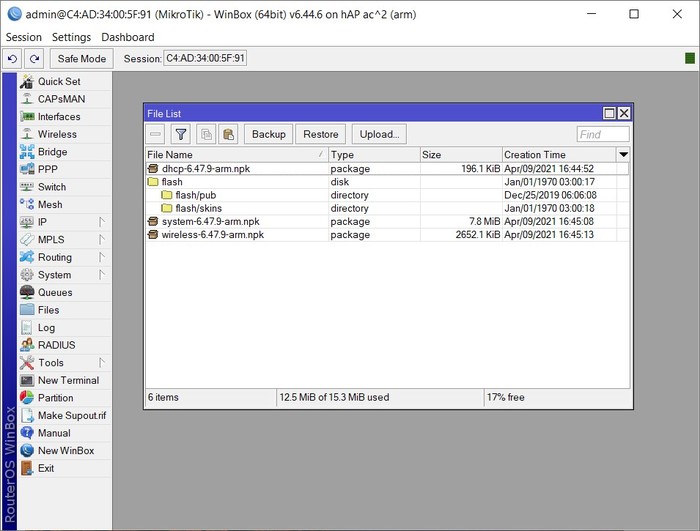

Можно в окне винбокса нажать меню Files, и проверить, что все файлы удачно загрузились:

Если что-то не так, докидываем недостающие файлы.

Затем в Winbox переходим в раздел System — RouterBoard, там жмём кнопку Settings, и ставим галочку Auto Upgrade, для автоматического обновления не только основной прошивки, но и загрузчика. Нажимаем OK

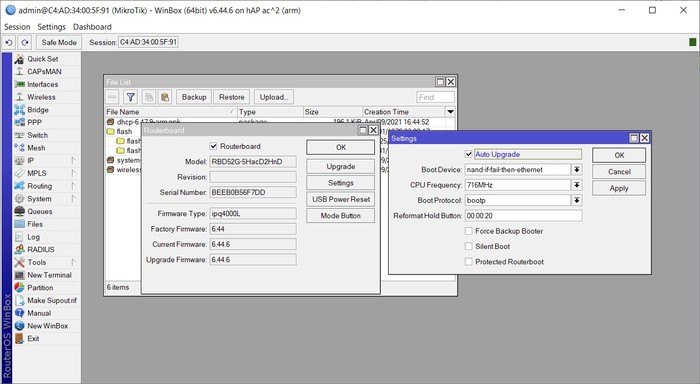

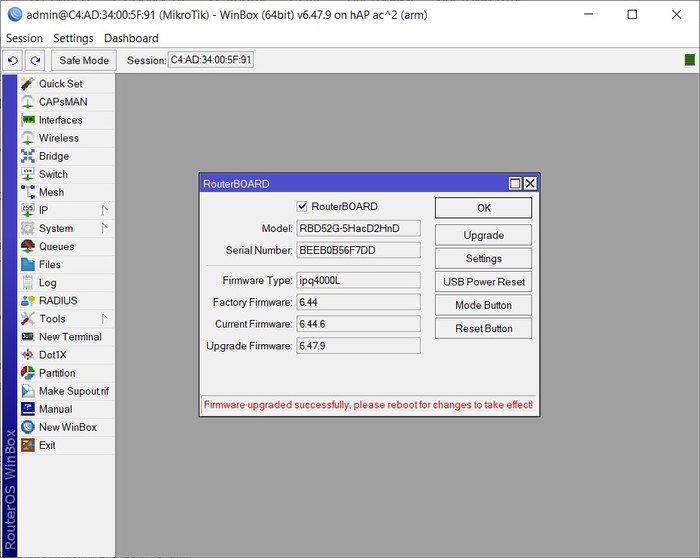

Теперь идём в раздел System и жмём кнопку Reboot. Ждём, пока роутер перезагрузится, и снова подключаемся к нему. Если вы закрыли окно System — RouterBoard, открываем его снова. Если не закрывали, оно откроется само. Вот что мы должны там увидеть:

Для обновления загрузчика, ещё раз идём в раздел System и жмём кнопку Reboot.

Теперь, настроим Wi-Fi

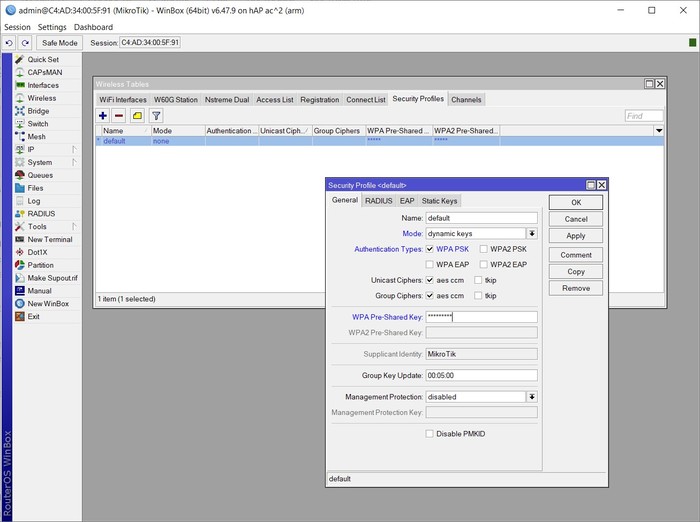

Заходим в меню Wireless, вкладка Security profiles, дважды щёлкаем по строчке default, и открываем окошко текущего профиля безопасности Wi-Fi.

Выбираем Mode — dynamic keys, Authentication Types — WPA PSK, и в строке WPA Pre-Shared Key вводим желаемый пароль Wi-Fi. Жмём OK.

На этом минимальный конфиг роутера готов. Его уже можно использовать в 90% пользовательских задач. Да, можно настроить ещё кучу параметром — изменить выдаваемые по DHCP адреса, так как по умолчанию раздаются адреса из сети по умолчанию, 192.168.88.0. Возможно, у вас другой тип подключения к интернету, и тогда настройки совсем другие. И многое-многое другое

Если будет интересно, могу рассказать о любых других этапах настройки. Микротик — очень гибкие железки, и на них можно настроить практически что угодно

P.S. Возможно придётся позвонить провайдеру, и сообщить, что у вас новый роутер, чтобы он зарегистрировал mac-адрес вашего роутера, и дал вам доступ в интернет. Если вы знаете mac-адрес предыдущего устройства, которое выходило в интернет, можно склонировать его. Но об этом в другой раз

P.P.S. Чуть не забыл самое главное. Меняем пользователя под умолчанию, во славу безопасности.

Заходим в раздел System — Users, нажимаем кнопку с большим знаком плюс. В открывшиеся окне, в поле Name вводим имя нового пользователя, в строке Group выбираем full, в полях Password и Confirm password, два раза вводим новый пароль. Жмём ОК.

Теперь проверяем, что новый пользователь заведён правильно. Закрываем окно винбокса, и открываем новое, либо просто не выходя жмём New winbox. Снова пытаемся зайти на роутер, но уже введя новые логин и пароль. В случае успеха, снова заходим в system — users, и удаляем пользователя admin

МТС 4G + Настройка L2TP\IPSec VPN на Mikrotik

Уж сколько раз твердили миру, что повторенье мать учения. но я рискну нарваться на вагон шпал и напишу о своей настройке микротика.

Трудно найти взрослого человека, который бы не ощутил бы на своей шкуре перемен, произошедших во время пандемии. Вот и в нашей небольшой конторе привычный ритм работы был совершенно сбит ограничительными мерами. В конце концов руководство поручило мне обеспечить переход всех сотрудников на удаленку. Пришлось засучив рукава браться за организацию связи домашних компьютеров и офиса.

Моей первоочередной задачей стало обеспечение безопасности соединения – конкуренты не дремлют, да и коммерческая тайна подчас становится понятием куда более серьезным, нежели может показаться рядовому работнику. Поэтому передо мной встала реальная необходимость выбора надежного протокола VPN.

Дано: выделенка на 100мбит и MikroTik Hex S в офисе и 4G модем + Hex S в распоряжении отдельного сотрудника, в среднем. В таких условиях я принялся за рассмотрение возможных вариантов.

Прежде всего на ум пришел PPTP – разработка корпорации Microsoft, относящаяся к числу старейших протоколов. С одной стороны, что немаловажно, PPTP обеспечивает достаточно высокую скорость и поддерживается любой версией Windows, а с другой – этот протокол из-за недостаточной надежности и конфиденциальности уже не рекомендуется самим разработчиком, да и при разрыве соединения восстанавливается довольно медленно, что может добавить лишней нервозности и без того непростым рабочим моментам.

Гораздо лучше с безопасностью дела обстоят в случае L2TP/IPSec, пришедшего в 1999 году на замену майкрософтовскому PPTP и L2F от Cisco. Стандартизация, поддержка большинства операционных систем, шифрование, простота настройки общепризнаны в качестве сильных сторон протокола. Однако безопасность, обеспечиваемая двойной инкапсуляцией данных, не лучшим образом сказывается на скорости передачи. Вторым минусом стала систематическая брандмауэрная блокировка используемого протоколом по умолчанию UDP порта 500.

Нельзя было обойти вниманием и OpenVPN, недаром пользующийся огромной популярностью. Востребованность его возникла не на ровном месте – ее подкрепляют многочисленные пройденные независимые проверки, высокая стабильность и скорость, а также способность работы не только с операционкой от Microsoft, но и с «яблочными» iOS и Mac Os, с Android и даже с Linux. Однако ситуацию несколько осложняет необходимость использования специализированного клиентского ПО.

Наконец, в качестве запасного варианта я добавил к своему списку SSTP, который слывет достаточно надежным при совместимости с Windows, а также с операционными системами Router и Linux. При всей своей стабильности и безопасности SSTP этот протокол вызвал у меня существенные опасения ограничением сферы использования – далеко не каждый VPN провайдер берется его поддерживать.

Прикинув все «за» и «против», решил опробовать L2TP/IPSec. Дело стало за малым – настроить протокол на микротике. Для начала создал отдельную подсеть для подключения клиентов через L2TP. IP-адреса персонально не назначал, автоматизировав выдачу из диапазона свободных, присвоив пулу само за себя говорящее название.

Пулы для локалки и клиентов L2TP, соответственно:

Источник